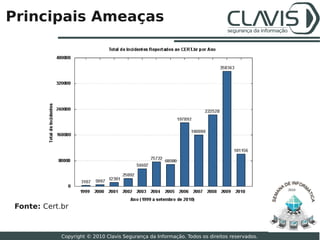

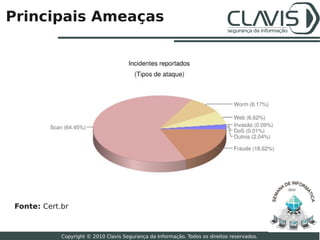

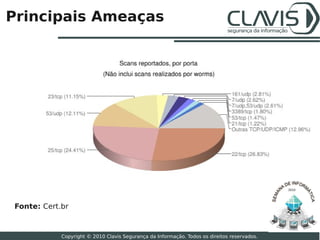

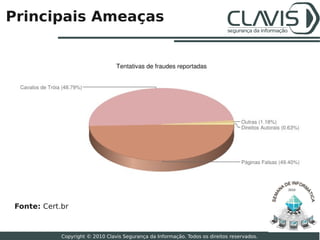

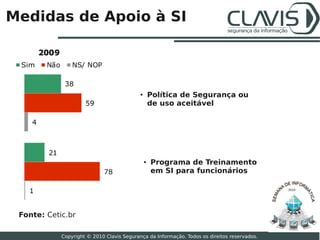

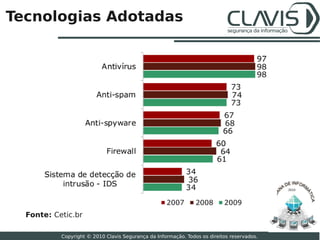

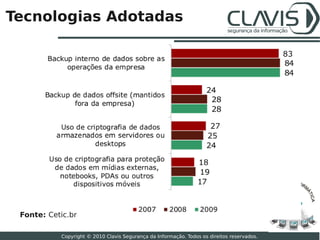

O documento discute soluções de segurança da informação para empresas, abordando conceitos como vulnerabilidades, incidentes de segurança e ameaças comuns. Também apresenta medidas como política de segurança, proteção corporativa, testes de invasão e respostas a incidentes.