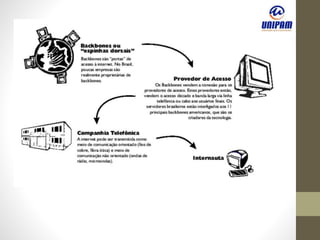

O documento descreve o que é a Internet, sua estrutura física descentralizada baseada em backbones de alta velocidade, as formas de conexão por cabos e sem fio, o que são intranets e extranets, dicas de segurança, ameaças como vírus, e conceitos como protocolos TCP/IP, HTTP, URLs. A conclusão ressalta os benefícios da Internet quando usada corretamente.