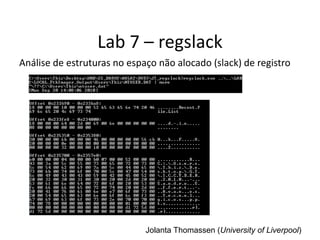

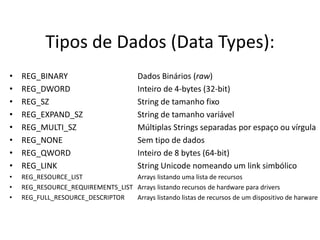

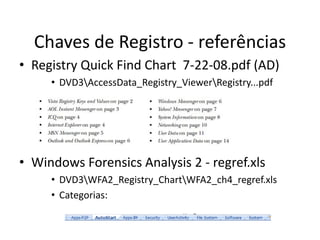

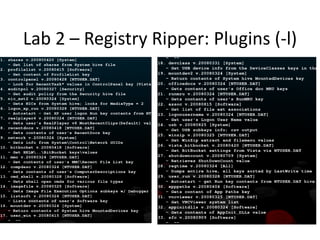

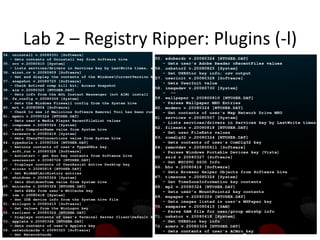

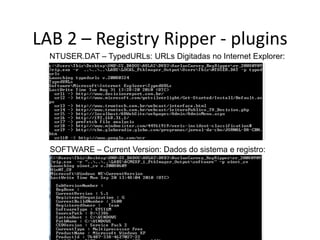

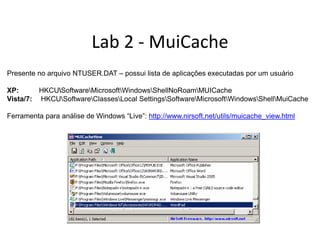

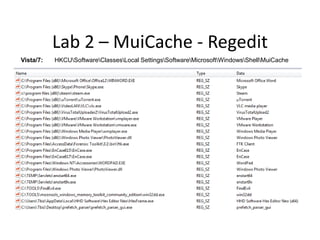

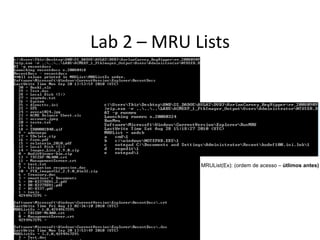

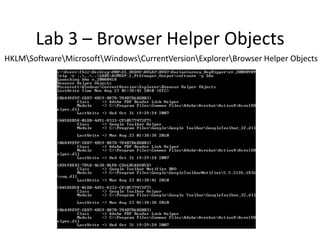

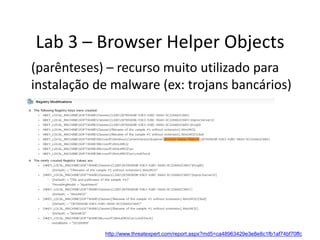

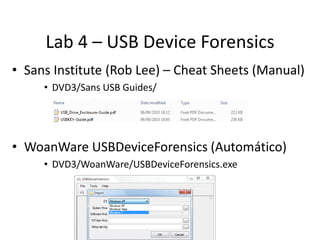

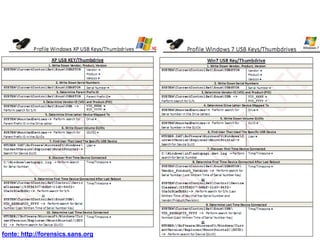

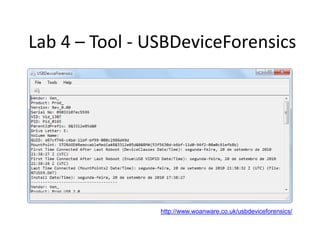

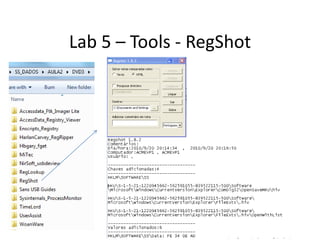

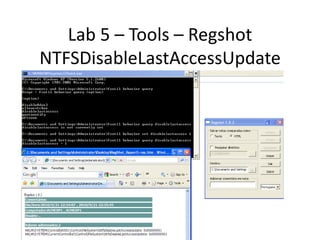

O documento fornece informações sobre análise de registro em Windows. Ele lista livros e documentos de referência sobre o assunto, ferramentas gratuitas e comerciais para análise de registro, e detalha conceitos como estrutura, localização e operações básicas do registro do Windows.

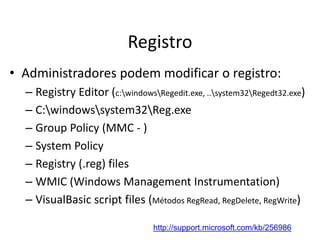

![Reg.exe

C:WindowsSystem32REG.EXE

REG Operation [Parameter List]

Operation [ QUERY | ADD | DELETE | COPY |

SAVE | LOAD | UNLOAD | RESTORE |

COMPARE | EXPORT | IMPORT | FLAGS ]

Return Code: (Except for REG COMPARE)

0 - Successful

1 - Failed](https://image.slidesharecdn.com/forensewindowsregistrosandrosuffert-110921165144-phpapp01/85/Forense-windows-registro_sandro_suffert-15-320.jpg)

![Lab 6: Live Registry

root@SIFT-Workstation:/usr/local/src/volatility# perl rip.pl -r

/media/usb/fdpro_dump/20100817_fdpro_xpdummy_dump.bin@0xe17c9888 -f sam

Parsed Plugins file.

Launching samparse v.20080415

User Information

-------------------------

Username : Administrator [500]

Full Name :

User Comment : Built-in account for administering the computer/domain

Last Login Date : Fri Aug 13 21:47:26 2010 Z

Pwd Reset Date : Wed Jun 27 22:54:58 2007 Z

Pwd Fail Date : Fri Aug 13 00:59:01 2010 Z

Login Count : 55

--> Password does not expire

(...)](https://image.slidesharecdn.com/forensewindowsregistrosandrosuffert-110921165144-phpapp01/85/Forense-windows-registro_sandro_suffert-70-320.jpg)