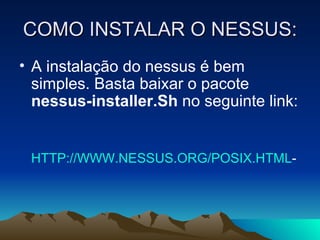

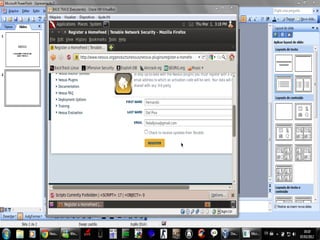

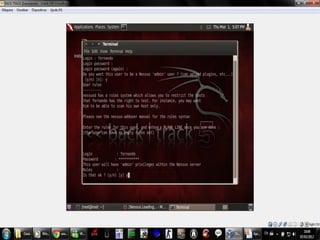

O documento descreve o que é o Nessus, uma ferramenta de auditoria de segurança usada para detectar vulnerabilidades em redes. Ele explica como instalar e registrar o Nessus, incluindo como criar um usuário para acessá-lo através de um navegador da web. O Nessus realiza varreduras de portas para detectar servidores ativos e simular invasões a fim de encontrar falhas de segurança.