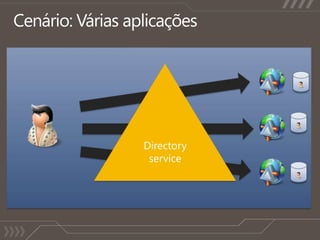

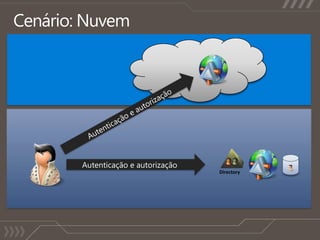

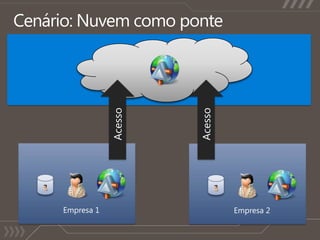

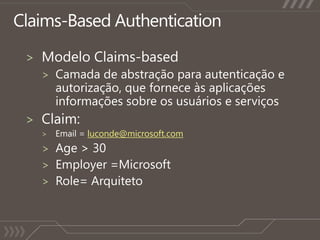

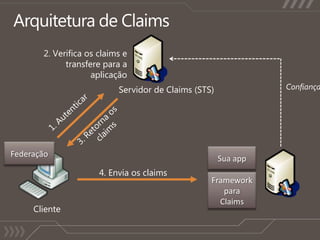

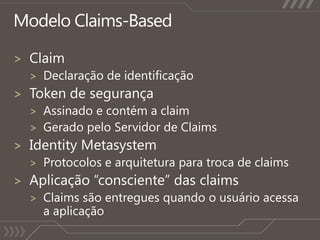

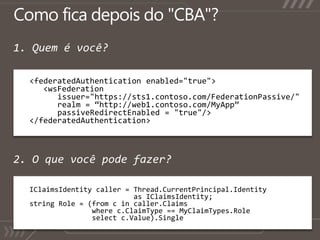

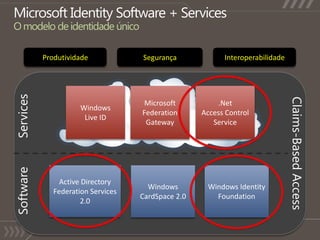

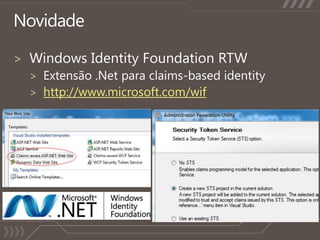

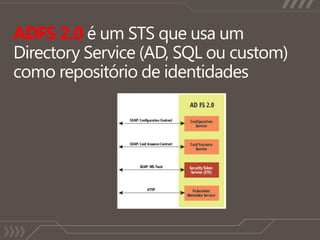

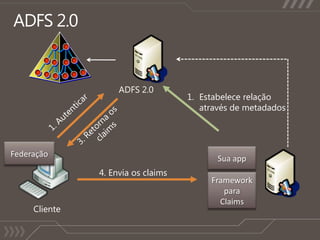

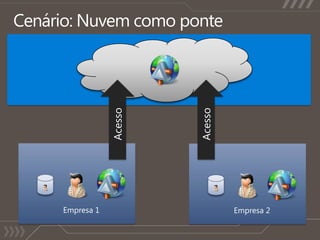

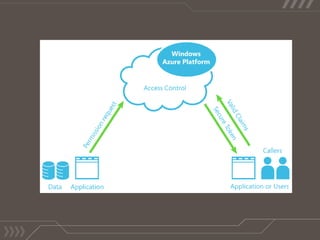

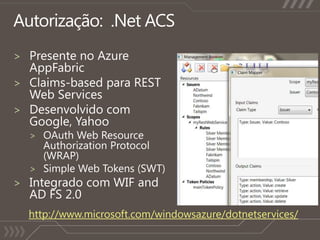

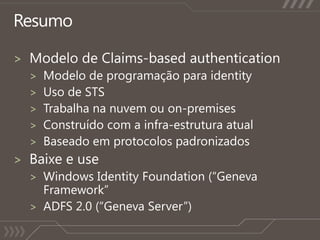

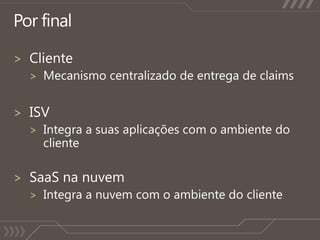

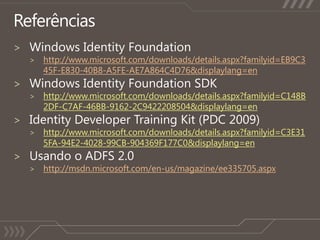

O documento discute a segurança na nuvem, apresentando modelos de autenticação e autorização baseados em claims para aplicações na nuvem e híbridas. O modelo de claims permite que aplicações recebam informações sobre usuários de um serviço de token de segurança. Tecnologias como Windows Identity Foundation, Active Directory Federation Services e Access Control Service implementam esse modelo de forma interoperável na nuvem e on-premises.