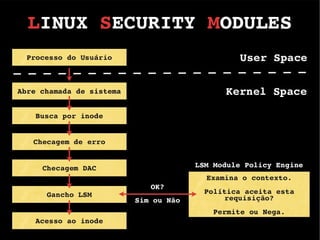

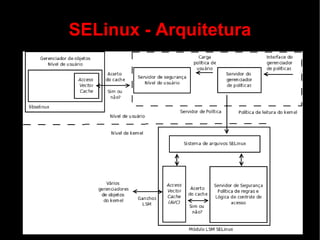

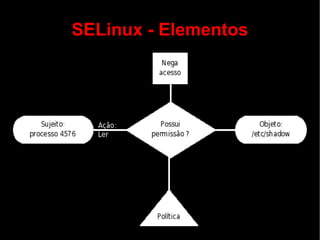

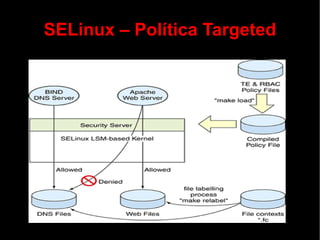

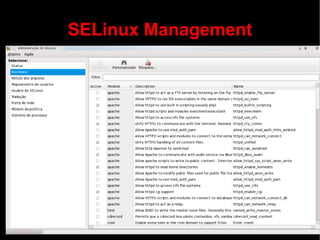

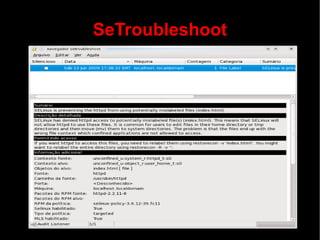

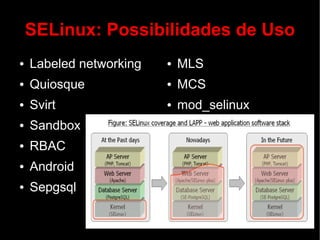

O documento discute a implementação e gestão do SELinux, abordando conceitos como políticas, segurança e usabilidade em sistemas operacionais. Apresenta também os perfis dos palestrantes, Jeronimo Zucco e Ulisses Castro, e suas experiências em GNU/Linux e segurança. Além disso, menciona diversas possibilidades de uso do SELinux, incluindo redes rotuladas e sandboxing.