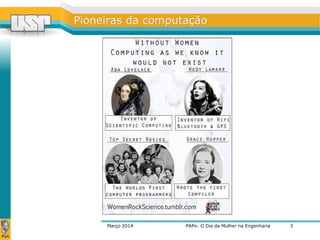

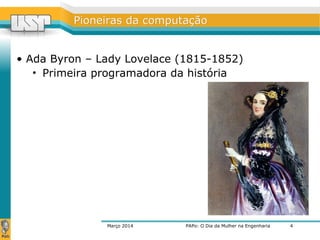

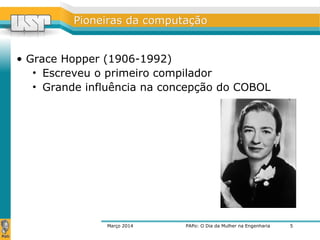

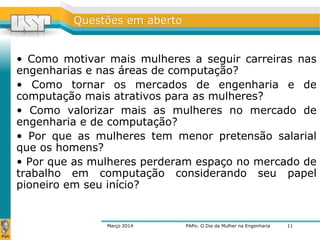

O documento discute a participação histórica e atual das mulheres na computação e engenharia. Apresenta as pioneiras Ada Lovelace e Grace Hopper e destaca problemas atuais como a baixa procura feminina nestas áreas e a desvalorização das mulheres no mercado de trabalho. Finaliza questionando como motivar mais mulheres e valorizar sua participação.

![RReeffeerrêênncciiaass BBiibblliiooggrrááffiiccaass

• SCHWARTZ, Juliana; CASAGRANDE, Lindamir Salete; LESZCZYNSKI,

Sonia Ana Charchut and CARVALHO, Marilia Gomes de. Mulheres na

informática: quais foram as pioneiras?. Cad. Pagu [online]. 2006, n.27,

pp. 255-278. ISSN 0104-8333. http://dx.doi.org/10.1590/S0104-

83332006000200010.

• ROLKA, G. M. 100 mulheres que mudaram a história do mundo.

Tradução: Marise Chinetti de Barros. Rio de Janeiro: Ediouro, 2004.

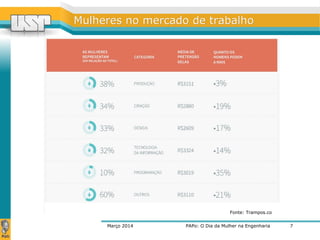

• As mulheres no Trampos. Disponível em <

http://blog.trampos.co/post/78892785392/juntamos-nossos-dados-para-apresentar-

uma-pesquisa >. Acessado em 10/03/2014.

• RodAda Hacker. Disponível em < http://rodadahacker.com/ >.

Acessado em 10/03/2014.

• Technovation Challenge. Disponível em <

http://www.technovationchallenge.org/ >. Acessado em 10/03/2014.

Março 2014 PAPo: O Dia da Mulher na Engenharia

12](https://image.slidesharecdn.com/mulheresengenharia-141013144508-conversion-gate01/85/Mulheres-na-computacao-12-320.jpg)