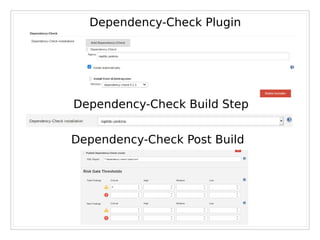

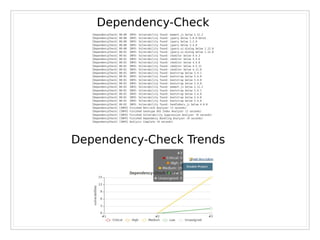

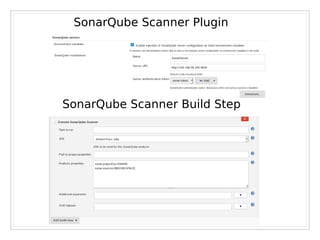

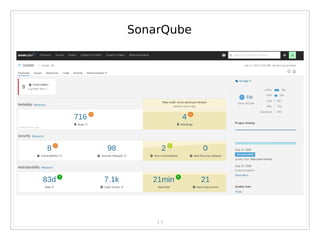

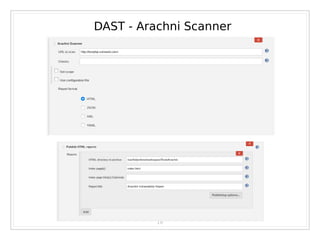

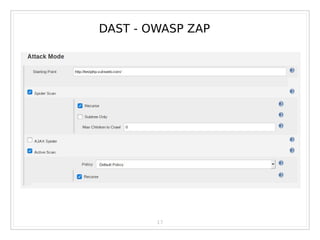

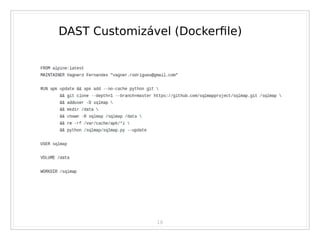

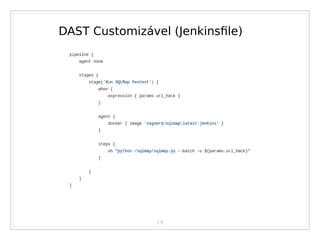

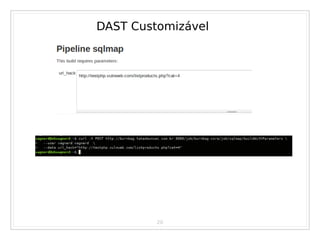

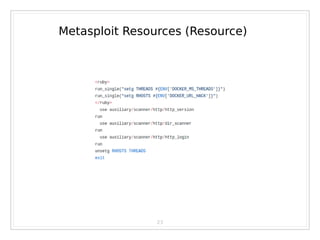

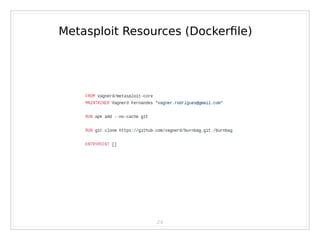

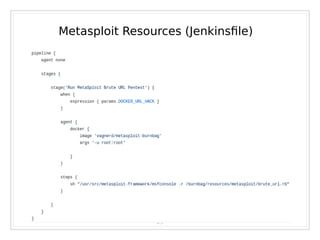

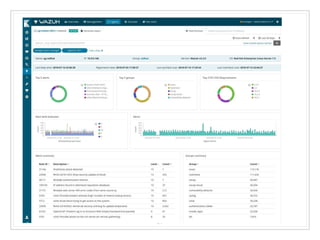

O documento discute o conceito de DevSecOps, que integra desenvolvimento e operações de TI para aumentar a segurança e eficiência no ciclo de desenvolvimento de software. Destaca práticas comuns de segurança, como análises de vulnerabilidades e testes automatizados (SCA, SAST, DAST), e menciona ferramentas para monitoramento e pentest. A conclusão enfatiza a importância da segurança ágil e colaborativa no desenvolvimento de software.

![[DevSecOps]

CI / CD

&&

TDC – São Paulo – 2019

Vagnerd

<vagner.rodrigues@gmail.com>

Vuln Scan || Pentest

https://www.linkedin.com/in/vagnerd/](https://image.slidesharecdn.com/vagnerd-fernandes-tdc-2019-190807141732/75/DevSecOps-CI-CD-com-Pentest-e-Analise-de-Vulnerabilidades-1-2048.jpg)