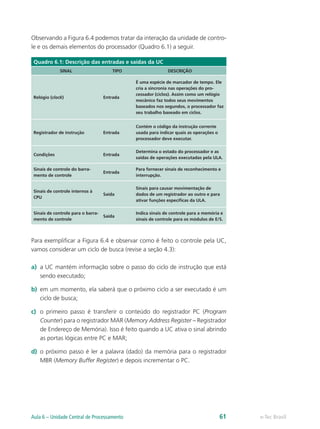

Este documento apresenta o caderno de estudos para a disciplina de Arquitetura de Computadores do curso técnico em Informática na modalidade a distância. O caderno contém nove aulas abordando conceitos básicos de hardware, software e a evolução dos computadores, além de explicar a organização e funcionamento dos principais componentes de um sistema computacional. O material visa fornecer conhecimentos essenciais sobre arquitetura de computadores de forma objetiva e ilustrada para apoiar o aprendizado dos estudantes.