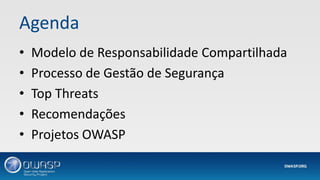

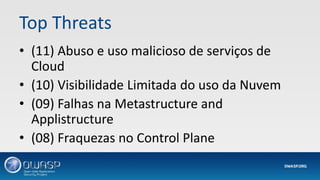

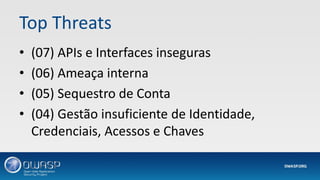

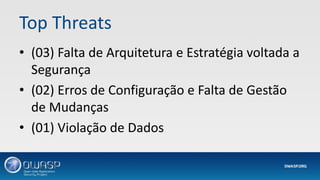

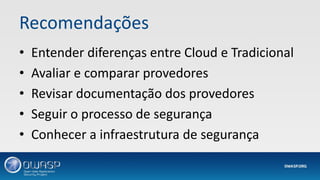

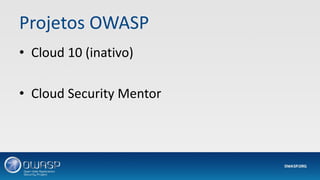

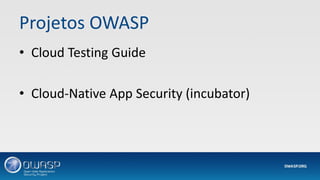

O documento discute as principais ameaças à segurança na nuvem, destacando 11 tópicos críticos, como abuso de serviços, visibilidade limitada e violação de dados. Também apresenta recomendações para mitigar esses riscos, incluindo a avaliação de provedores e a compreensão das diferenças entre segurança em nuvem e tradicional. Além disso, menciona projetos da OWASP voltados para segurança em nuvem.