1. Introdução ao projeto de rede de computadores para atender as necessidades presentes e futuras de expansão de uma empresa de serviços em nuvem, visando o bom desempenho da rede.

2. Apresentação da empresa EXCELENSE que oferece serviços de call center e computação em nuvem.

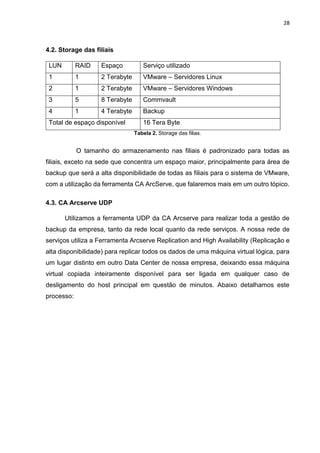

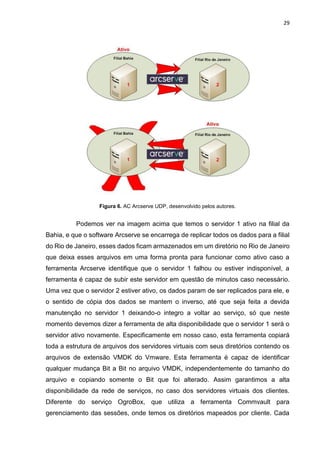

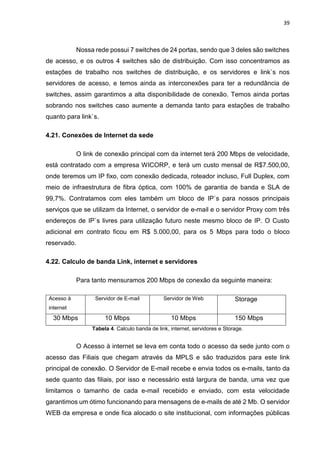

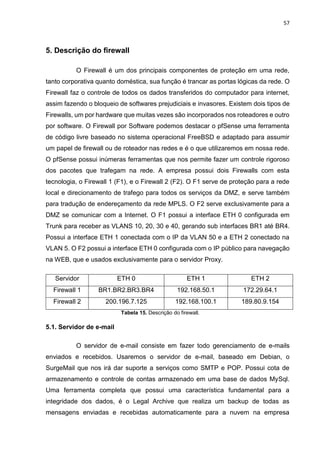

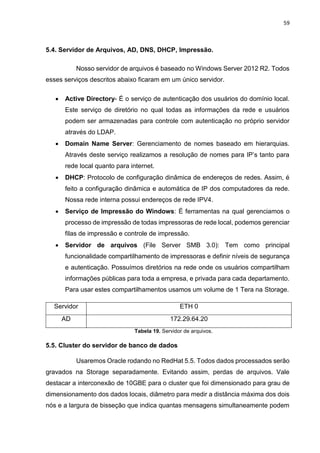

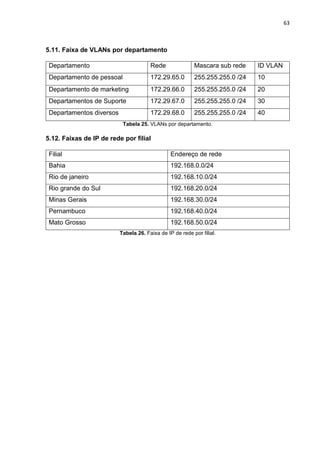

3. Detalhamento da infraestrutura de rede com MPLS, armazenamento em nuvem e servidores virtuais para suportar os serviços oferecidos.