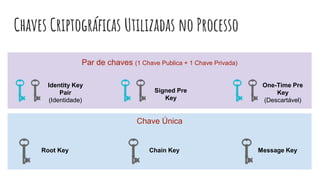

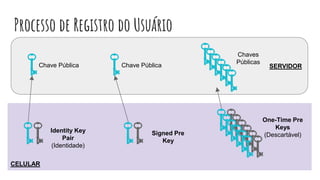

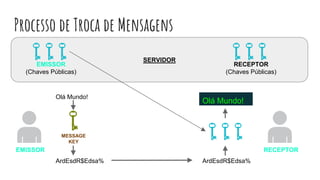

O documento descreve como funciona a criptografia ponto a ponto em aplicativos de mensagens, protegendo as comunicações desde o emissor até o receptor. A criptografia usa chaves públicas e privadas para autenticação e chaves de sessão simétricas para cada conversa, garantindo privacidade, integridade e autoria.