Diego souza

•

0 gostou•309 visualizações

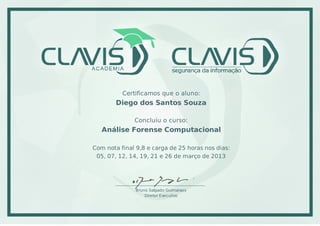

Este certificado confirma que Diego dos Santos Souza concluiu com sucesso o curso de Análise Forense Computacional com nota 9,8 em 25 horas nos dias de 05, 07, 12, 14, 19, 21 e 26 de março de 2013, conforme assinado pelo Diretor Executivo Bruno Salgado Guimaraes.

Denunciar

Compartilhar

Denunciar

Compartilhar

Baixar para ler offline

Mais conteúdo relacionado

Destaque (16)

Escriturário Banco do Brasil - Resolução nº 4.433, de 23 de julho de 2015

Escriturário Banco do Brasil - Resolução nº 4.433, de 23 de julho de 2015

Mais de Diego Souza

Mais de Diego Souza (20)

Como escrever relatórios e laudos de forense computacional e análise de malwares

Como escrever relatórios e laudos de forense computacional e análise de malwares

Política de Segurança da Informação – Introdução ao Desenvolvimento

Política de Segurança da Informação – Introdução ao Desenvolvimento

ENGENHARIA SOCIAL: EXPLORANDO O ELO MAIS FRACO DA SEGURANÇA DA INFORMAÇÃO

ENGENHARIA SOCIAL: EXPLORANDO O ELO MAIS FRACO DA SEGURANÇA DA INFORMAÇÃO

Politica de segurança da informação definição importância elaboração e imple...

Politica de segurança da informação definição importância elaboração e imple...

Tutorial de Configuranção do TRUECRYPT no Pen Drive

Tutorial de Configuranção do TRUECRYPT no Pen Drive

Diego souza

- 1. Certificamos que o aluno: Diego dos Santos Souza Concluiu o curso: Análise Forense Computacional Com nota final 9,8 e carga de 25 horas nos dias: 05, 07, 12, 14, 19, 21 e 26 de março de 2013 Bruno Salgado Guimaraes Diretor Executivo