Senhas e segurança online

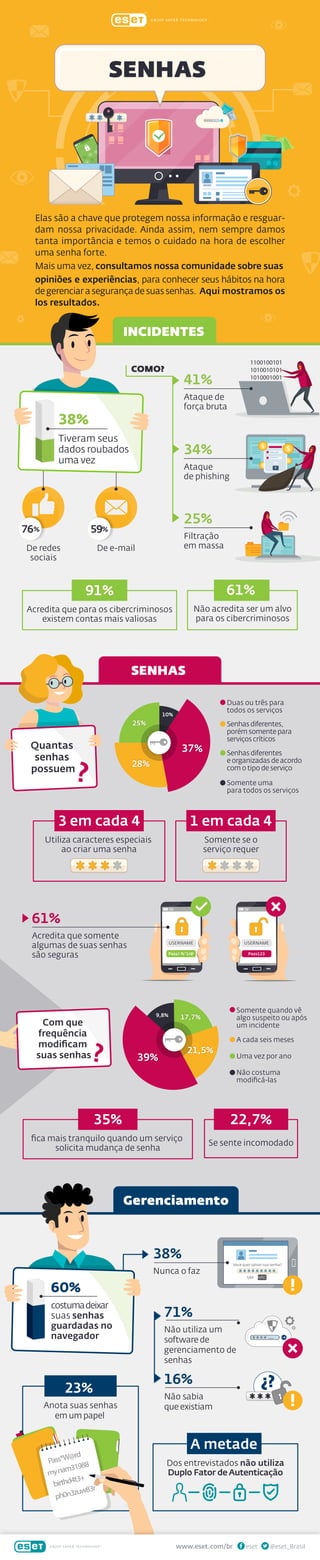

- 1. SENHAS Elas são a chave que protegem nossa informação e resguar- dam nossa privacidade. Ainda assim, nem sempre damos tanta importância e temos o cuidado na hora de escolher uma senha forte. Mais uma vez, consultamos nossa comunidade sobre suas opiniões e experiências, para conhecer seus hábitos na hora degerenciarasegurançadesuassenhas. Aqui mostramos os los resultados. INCIDENTES 41% Ataque de força bruta 34% Ataque de phishing 25% Filtração em massa COMO? 38% Tiveram seus dados roubados uma vez De redes sociais De e-mail SENHAS Gerenciamento 76% 59% 91% Acredita que para os cibercriminosos existem contas mais valiosas 3 em cada 4 Utiliza caracteres especiais ao criar uma senha 1 em cada 4 Somente se o serviço requer 61% Não acredita ser um alvo para os cibercriminosos Quantas senhas possuem ¿ 37% 28% 25% 10% Duas ou três para todos os serviços Senhas diferentes e organizadas de acordo com o tipo de serviço Somente uma para todos os serviços Senhas diferentes, porém somente para serviços críticos Somente quando vê algo suspeito ou após um incidente Uma vez por ano Não costuma modificá-las A cada seis meses 60% costumadeixar suas senhas guardadas no navegador 35% fica mais tranquilo quando um serviço solicita mudança de senha 22,7% Se sente incomodado USERNAME Pass/-%*1r@ USERNAME Pass123 61% Acredita que somente algumas de suas senhas são seguras 39% 9,8% 17,7% 21,5% ¿ Com que frequência modificam suas senhas 38% Nunca o faz Voce quer salvar sua senha? SIM NÃO ! 71% Não utiliza um software de gerenciamento de senhas 16% Não sabia que existiam 23% Anota suas senhas em um papel A metade Dos entrevistados não utiliza Duplo Fator deAutenticação ¿? ! Pass*W@rd mynam31988 birthd4t3+ ph0n3zuw83r www.eset.com/br @eset_Brasileset