Cuidado com phishing: proteja seus dados

•

1 gostou•701 visualizações

Destacamos um dos golpes mais comuns na Internet: o phishing.

Denunciar

Compartilhar

Denunciar

Compartilhar

Baixar para ler offline

Recomendados

Cuidados especiais que devemos ter nas redes sociais

Cuidados especiais que devemos ter nas redes sociaisEscola de Informática Evolutime; Colégio Pio XII

Mais conteúdo relacionado

Semelhante a Cuidado com phishing: proteja seus dados

Cuidados especiais que devemos ter nas redes sociais

Cuidados especiais que devemos ter nas redes sociaisEscola de Informática Evolutime; Colégio Pio XII

Semelhante a Cuidado com phishing: proteja seus dados (20)

whitepaper_o-que-voce-precisa-saber-sobre-phishing_final

whitepaper_o-que-voce-precisa-saber-sobre-phishing_final

Cuidados especiais que devemos ter nas redes sociais

Cuidados especiais que devemos ter nas redes sociais

Mais de ESET Brasil

Mais de ESET Brasil (20)

Educação em cibersegurança: os usuários estão cada vez mais conscientes

Educação em cibersegurança: os usuários estão cada vez mais conscientes

Você consegue identificar um e-mail de phishing facilmente?

Você consegue identificar um e-mail de phishing facilmente?

5 casos de ciberataques contra empresas de videogames desde 2020

5 casos de ciberataques contra empresas de videogames desde 2020

Office 365: saiba o que os atacantes andam fazendo

Office 365: saiba o que os atacantes andam fazendo

Histórico e atualidade dos ataques a infraestruturas críticas

Histórico e atualidade dos ataques a infraestruturas críticas

Por que os organismos governamentais são um alvo para ataques de ransomware?

Por que os organismos governamentais são um alvo para ataques de ransomware?

Dia Mundial dos Correios - Da antiga correspondência para a era digital

Dia Mundial dos Correios - Da antiga correspondência para a era digital

Vazamentos massivos nas redes sociais: quais medidas os usuários devem tomar?

Vazamentos massivos nas redes sociais: quais medidas os usuários devem tomar?

Quais perguntas uma empresa deve fazer antes de realizar o backup de suas inf...

Quais perguntas uma empresa deve fazer antes de realizar o backup de suas inf...

Cuidado com phishing: proteja seus dados

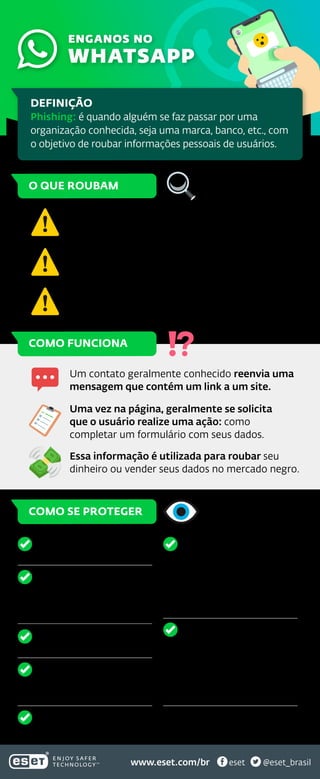

- 1. Informações financeiras como números cartão de crédito e código de segurança, senha de homebanking. Nome de usuário de contas de serviços como Netflix, Facebook ou outra rede social. Dados pessoais como número de telefone, endereço de email, entre outros. O QUE ROUBAM COMO FUNCIONA COMO SE PROTEGER Se a oferta é tentadora, desconfie. Se você tem dúvidas sobre a veracidade, não clique em links e não os compartilhe. Avise a pessoa que o enviou. Caso tenha clicado no link, não baixe nem instale nada do que o site pede. Desconfie da informação que solicitam. Um contato geralmente conhecido reenvia uma mensagem que contém um link a um site. Uma vez na página, geralmente se solicita que o usuário realize uma ação: como completar um formulário com seus dados. Essa informação é utilizada para roubar seu dinheiro ou vender seus dados no mercado negro. WHATSAPP ENGANOS NO Lembre-se que um banco nunca irá pedir dados pessoais para que você realize alguma transação por WhatsApp. Caso tenha caído em algum desses truques, mude seus dados de acesso e/ou entre em contato com seu serviço de banco. www.eset.com/br @eset_brasileset DEFINIÇÃO Phishing: é quando alguém se faz passar por uma organização conhecida, seja uma marca, banco, etc., com o objetivo de roubar informações pessoais de usuários.