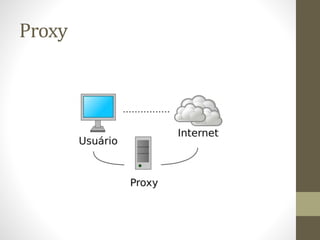

O documento descreve o que é um proxy, suas capacidades e tipos. Explica que um proxy é um intermediário entre o usuário e servidores que fornece maior controle e segurança, e surgiu da necessidade de conectar redes internas e externas. Detalha capacidades como anonimato, alteração de requisições/respostas, armazenamento em cache e filtragem. Ainda diferencia proxies abertos e anônimos.