O documento discute como proteger bancos de dados MySQL, destacando:

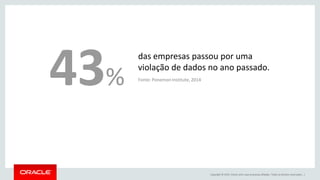

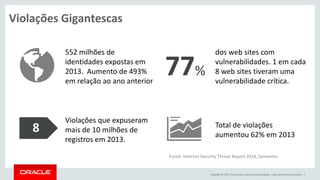

1) 43% das empresas sofreram violações de dados no ano passado, com 552 milhões de identidades expostas em 2013;

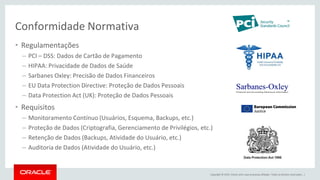

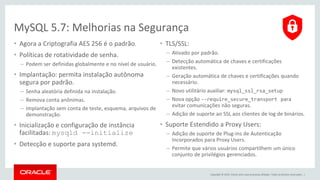

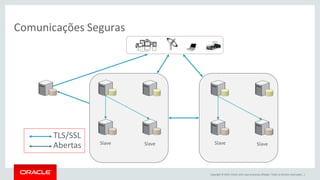

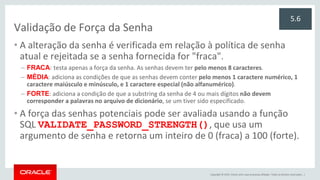

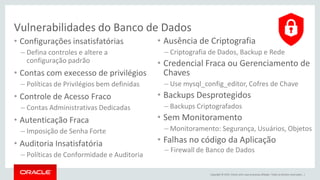

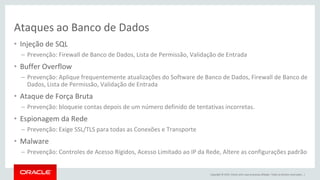

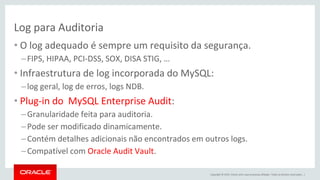

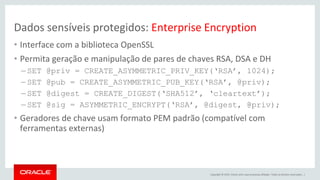

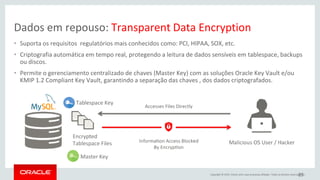

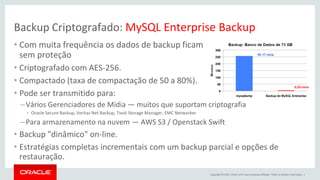

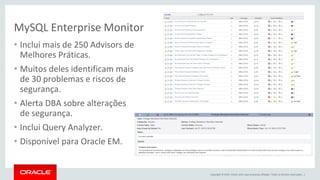

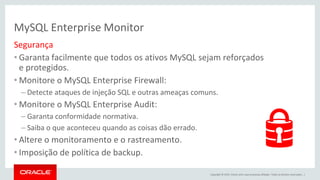

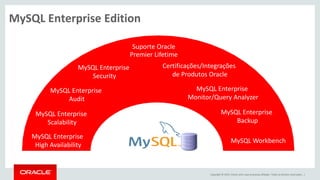

2) É necessário adotar medidas como criptografia, controles de acesso, backups protegidos e monitoramento para prevenir ataques e vazamentos.