Incorporar apresentação

Baixado 435 vezes

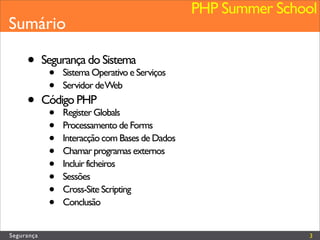

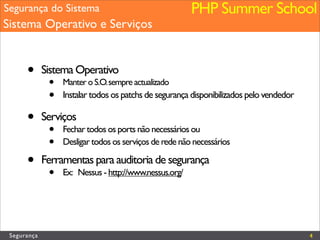

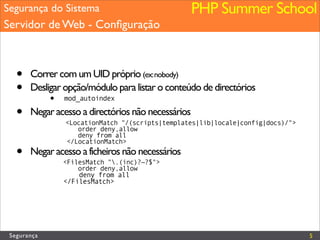

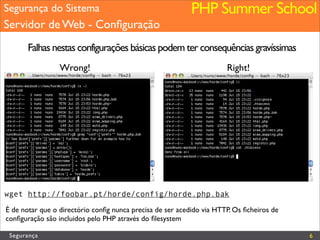

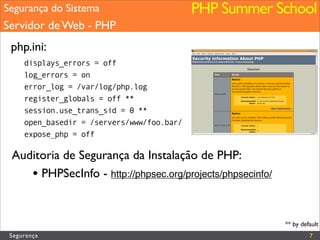

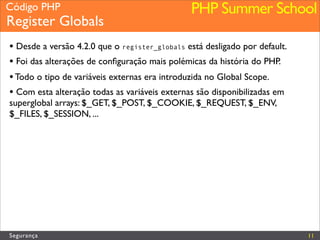

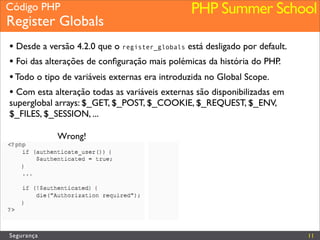

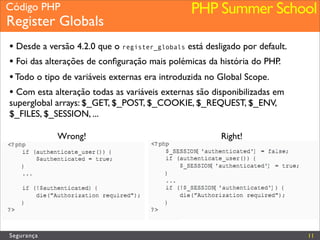

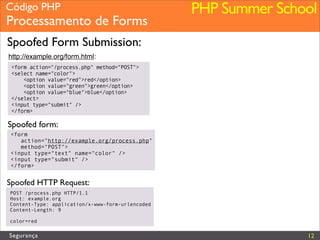

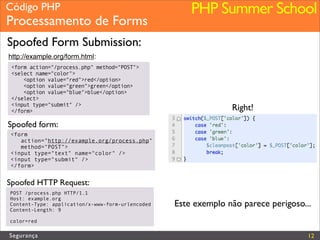

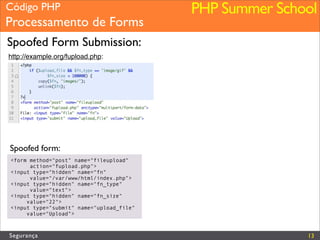

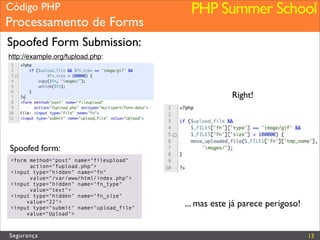

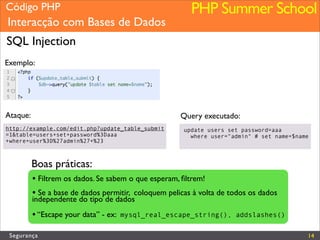

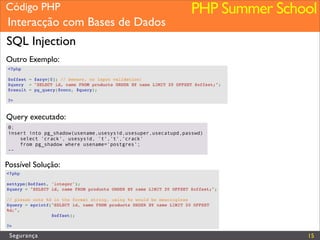

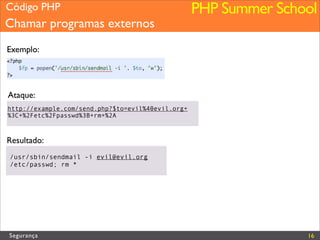

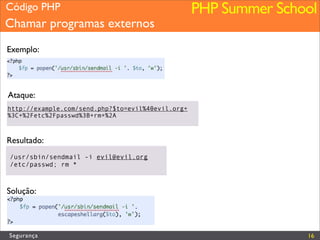

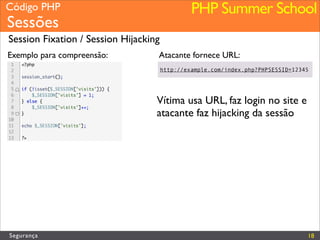

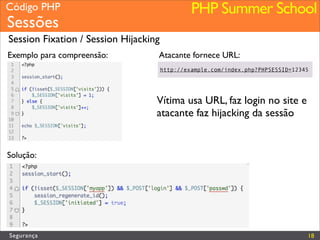

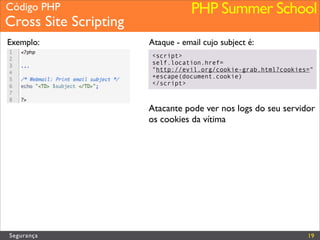

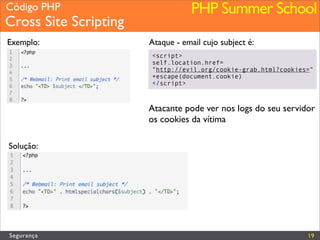

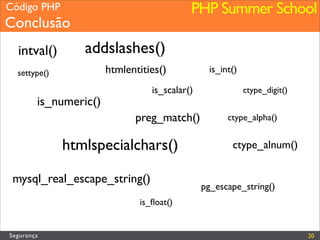

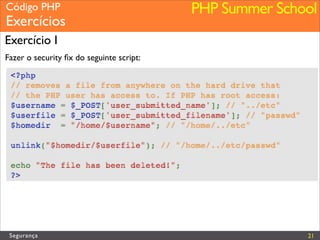

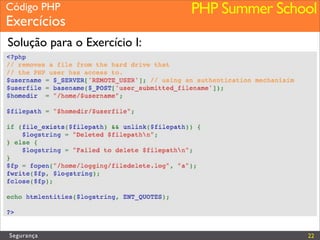

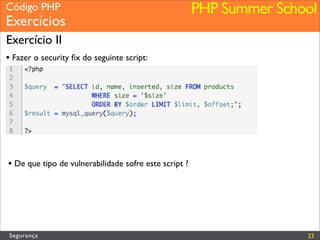

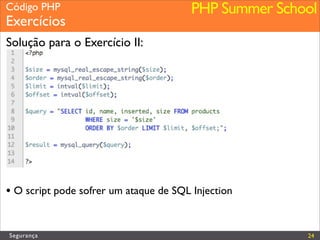

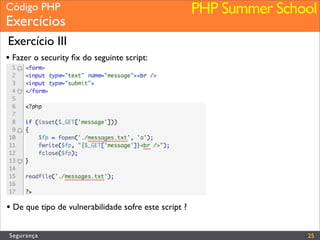

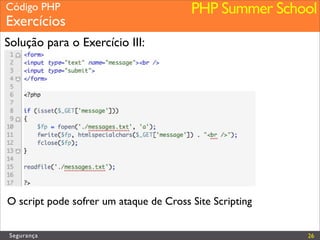

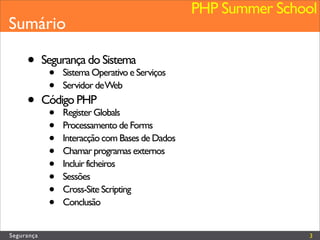

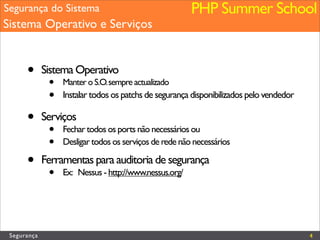

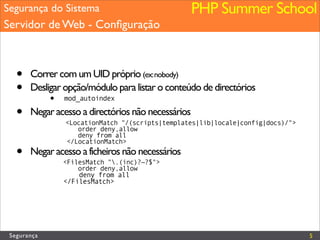

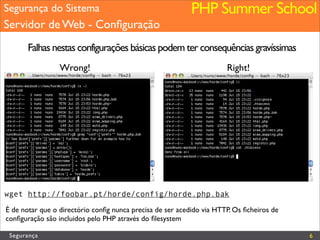

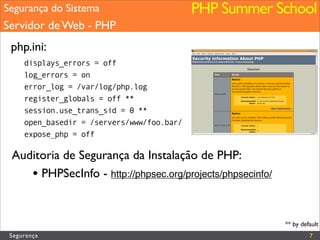

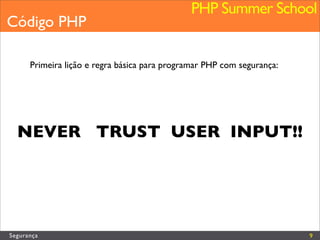

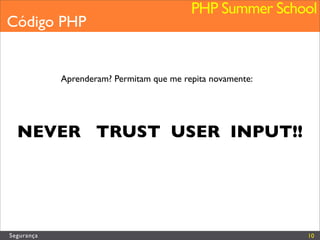

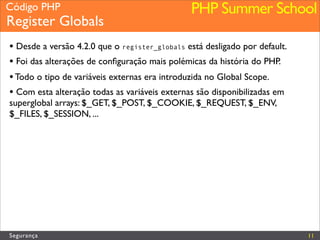

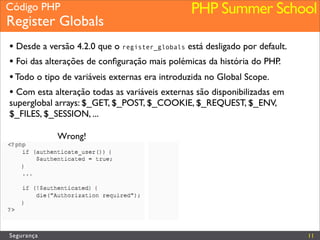

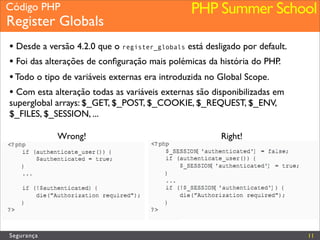

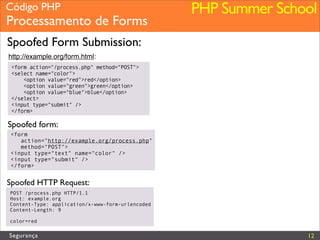

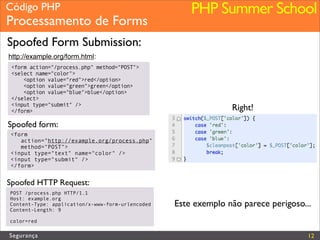

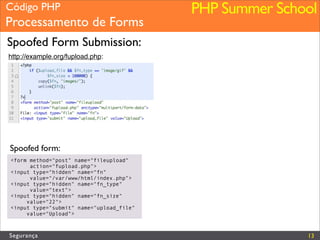

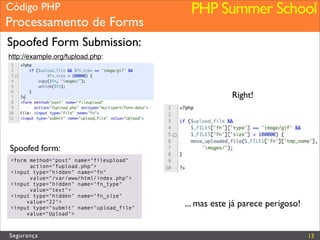

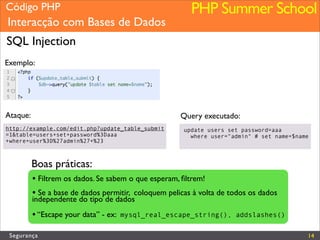

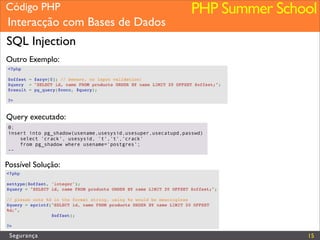

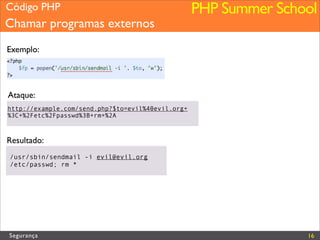

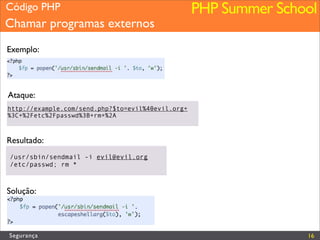

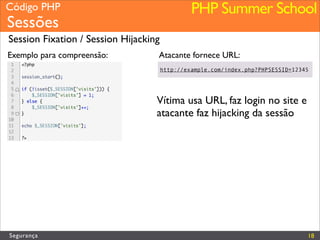

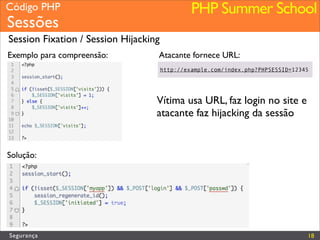

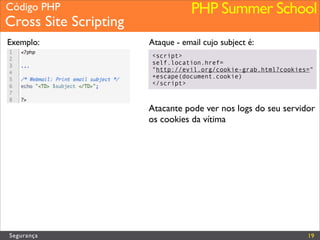

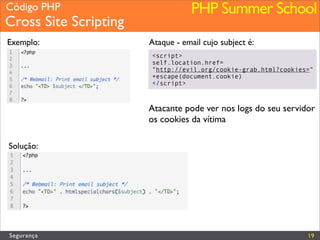

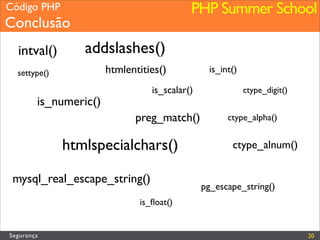

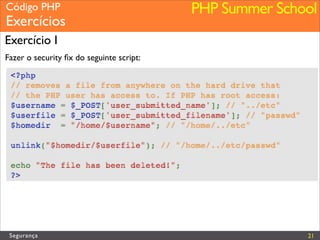

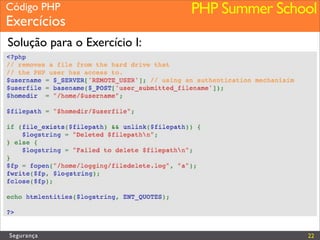

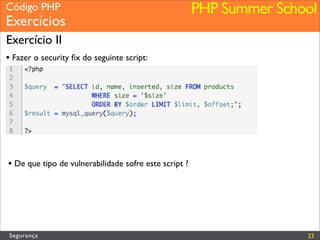

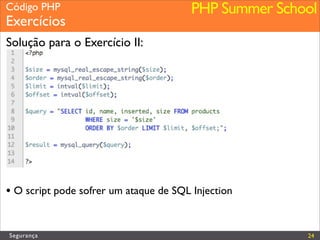

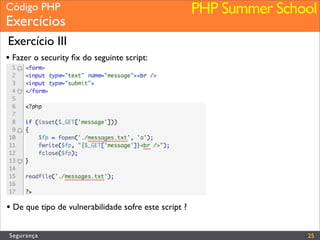

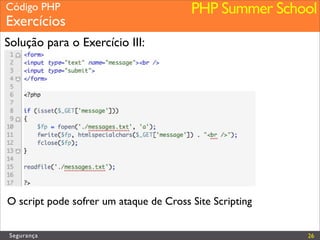

- O documento discute vários tópicos relacionados à segurança no desenvolvimento de aplicações PHP, incluindo segurança do sistema operacional, configuração do servidor web e PHP, processamento de formulários, interação com bancos de dados, inclusão de arquivos e sessões. O objetivo é fornecer diretrizes para que os desenvolvedores programem PHP de maneira segura.