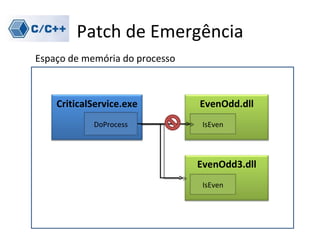

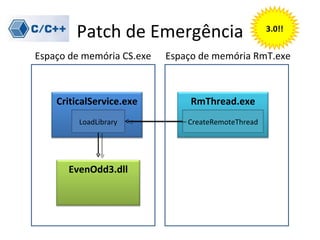

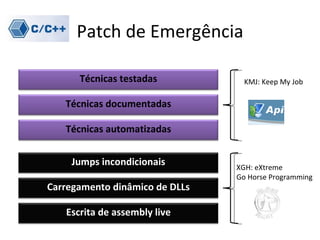

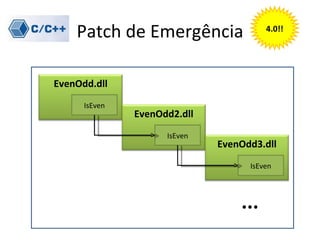

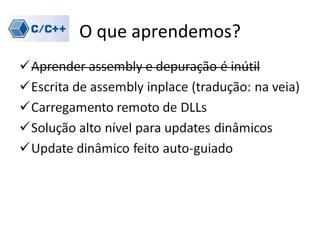

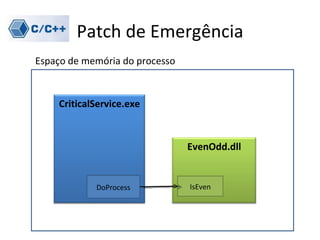

O documento descreve técnicas de patch de emergência em software, incluindo modificações de código em tempo de execução e carregamento dinâmico de bibliotecas para contornar problemas. É discutido o uso de ferramentas como WinDbg para depuração e correção de bugs sem reinicialização. Técnicas avançadas como threads remotas também são apresentadas.

![Patch de Emergência

IsEven IsEven

1001001001010 mov ebx, esp

1010010101010 add esp

0010101011010 mov eax, dword

0101001101010 ptr[ebx]

0010100101011 ret

windbg -pvr -pn CriticalService.exe

noninVasively

Resume threads](https://image.slidesharecdn.com/patchdeemergencia-120720230153-phpapp01/85/Patch-de-Emergencia-5-320.jpg)

![Patch de Emergência 2.0!!

IsEven IsEven

mov ebx, esp mov ebx, esp

add esp add esp+8

mov eax, dword mov eax, dword

ptr[ebx] ptr[ebx+8]

ret ret

WinDbg

a [address]](https://image.slidesharecdn.com/patchdeemergencia-120720230153-phpapp01/85/Patch-de-Emergencia-6-320.jpg)