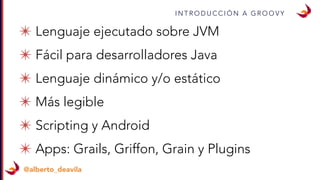

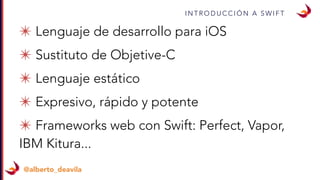

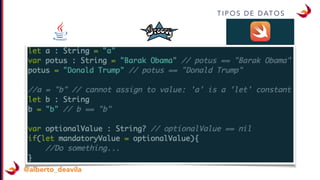

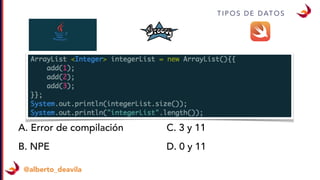

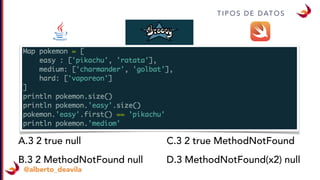

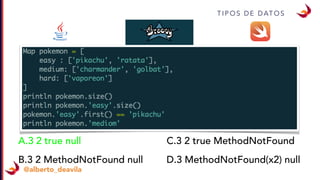

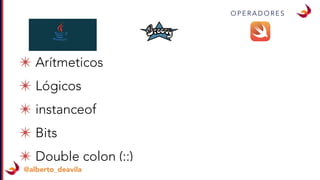

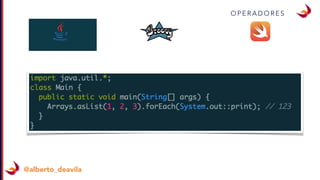

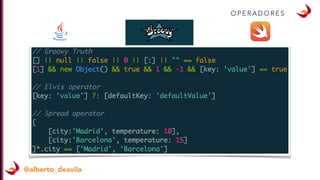

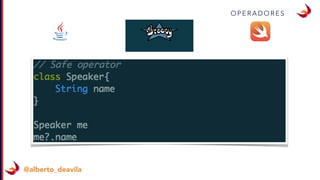

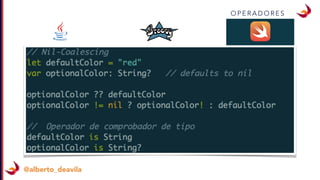

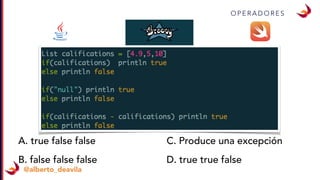

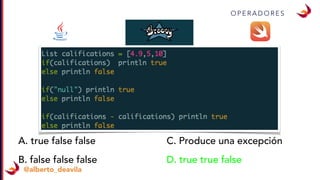

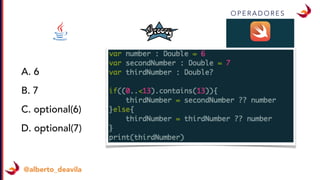

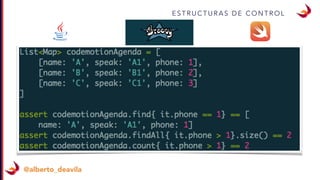

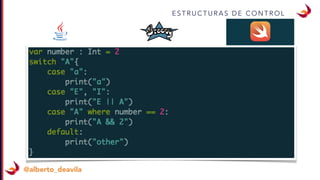

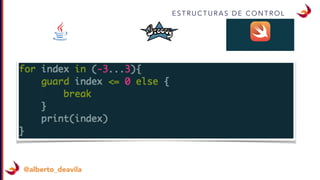

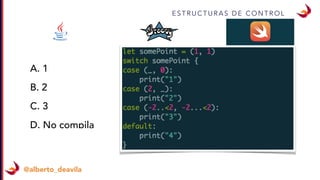

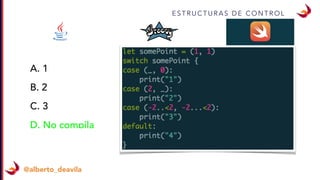

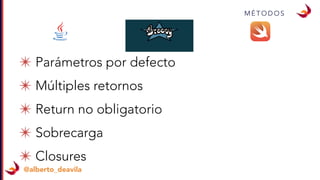

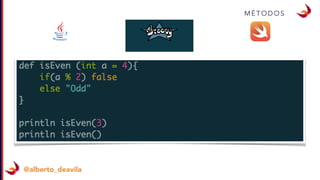

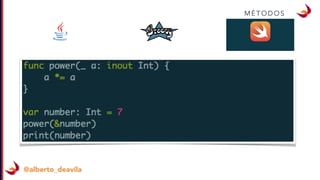

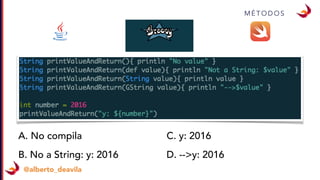

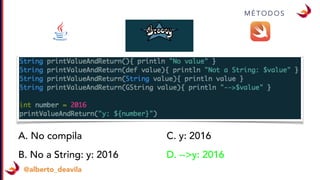

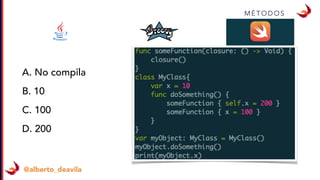

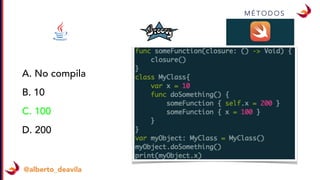

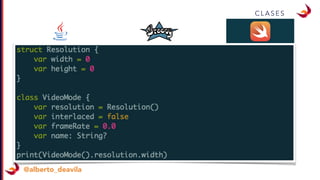

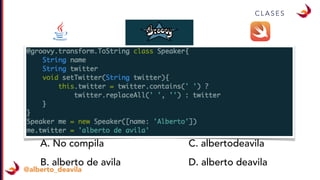

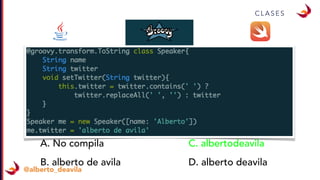

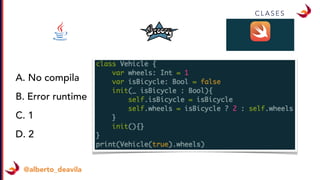

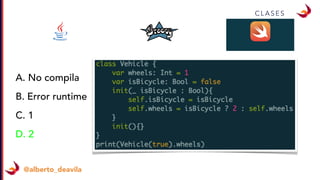

O documento aborda a transição de linguagens de programação, especificamente de Java para Groovy e Swift. Apresenta uma introdução detalhada às características de cada linguagem, incluindo tipos de dados, operadores, estruturas de controle, métodos e classes. Além disso, inclui questionários para reforçar o aprendizado dos conceitos apresentados.