Denunciar

Compartilhar

Recomendados

Mais conteúdo relacionado

Mais procurados

Mais procurados (17)

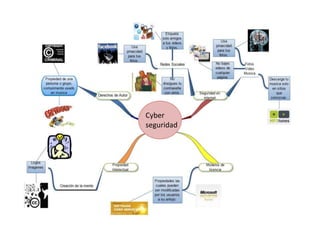

Capitulo 1 propiedades de la seguridad de la informacion

Capitulo 1 propiedades de la seguridad de la informacion

Modulo de Contenido - Curso Monográfico de Ciberseguridad

Modulo de Contenido - Curso Monográfico de Ciberseguridad

Destaque

Destaque (18)

NPWP&NPPKP ::: Formulir pendaftaran wp badan per20 2013

NPWP&NPPKP ::: Formulir pendaftaran wp badan per20 2013

Overcoming anti-nutritional factors by using enzymes

Overcoming anti-nutritional factors by using enzymes