Delitos informaticos

•Transferir como DOCX, PDF•

0 gostou•89 visualizações

Este documento define los delitos informáticos como acciones antijurídicas que se cometen a través de medios informáticos o tienen como objetivo dañar sistemas electrónicos. Explica que en Colombia la Ley 1273 de 2009 creó un nuevo bien jurídico para proteger la información y los datos. También enumera algunos delitos informáticos comunes como ataques a la privacidad, violaciones a los derechos de autor, amenazas, calumnias, pornografía infantil y fraudes. Por último, ofrece recomendaciones para prevenir

Denunciar

Compartilhar

Denunciar

Compartilhar

Mais conteúdo relacionado

Mais procurados

Mais procurados (18)

Destaque

Destaque (14)

Prava i status djece s teškoćama u razvoju i osoba s invaliditetom

Prava i status djece s teškoćama u razvoju i osoba s invaliditetom

Hardware Developers Didactic Galactic 0xb: Capacitors

Hardware Developers Didactic Galactic 0xb: Capacitors

Semelhante a Delitos informaticos

Semelhante a Delitos informaticos (20)

Actividad Nro IV Delitos Informaticos Carlos Bolivar .pptx

Actividad Nro IV Delitos Informaticos Carlos Bolivar .pptx

Conversando sobre las Implicaciones de la Ley 53-07

Conversando sobre las Implicaciones de la Ley 53-07

Mais de leidy juliana rativa parada

Mais de leidy juliana rativa parada (6)

Último

Último (11)

Resistencia extrema al cobre por un consorcio bacteriano conformado por Sulfo...

Resistencia extrema al cobre por un consorcio bacteriano conformado por Sulfo...

Avances tecnológicos del siglo XXI y ejemplos de estos

Avances tecnológicos del siglo XXI y ejemplos de estos

PROYECTO FINAL. Tutorial para publicar en SlideShare.pptx

PROYECTO FINAL. Tutorial para publicar en SlideShare.pptx

Refrigerador_Inverter_Samsung_Curso_y_Manual_de_Servicio_Español.pdf

Refrigerador_Inverter_Samsung_Curso_y_Manual_de_Servicio_Español.pdf

How to use Redis with MuleSoft. A quick start presentation.

How to use Redis with MuleSoft. A quick start presentation.

EL CICLO PRÁCTICO DE UN MOTOR DE CUATRO TIEMPOS.pptx

EL CICLO PRÁCTICO DE UN MOTOR DE CUATRO TIEMPOS.pptx

Delitos informaticos

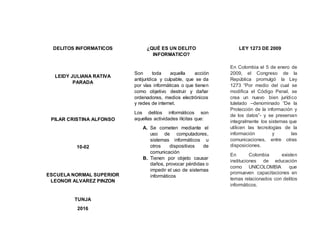

- 1. DELITOS INFORMATICOS LEIDY JULIANA RATIVA PARADA PILAR CRISTINA ALFONSO 10-02 ESCUELA NORMAL SUPERIOR LEONOR ALVAREZ PINZON TUNJA 2016 ¿QUÉ ES UN DELITO INFORMATICO? Son toda aquella acción antijurídica y culpable, que se da por vías informáticas o que tienen como objetivo destruir y dañar ordenadores, medios electrónicos y redes de internet. Los delitos informáticos son aquellas actividades ilícitas que: A. Se cometen mediante el uso de computadores, sistemas informáticos u otros dispositivos de comunicación B. Tienen por objeto causar daños, provocar pérdidas o impedir el uso de sistemas informáticos LEY 1273 DE 2009 En Colombia el 5 de enero de 2009, el Congreso de la República promulgó la Ley 1273 “Por medio del cual se modifica el Código Penal, se crea un nuevo bien jurídico tutelado –denominado “De la Protección de la información y de los datos”- y se preservan integralmente los sistemas que utilicen las tecnologías de la información y las comunicaciones, entre otras disposiciones. En Colombia existen instituciones de educación como UNICOLOMBIA que promueven capacitaciones en temas relacionados con delitos informáticos.

- 2. ALGUNOS DELITOS INFORMATICOS Ataques que se producen contra el derecho a la intimidad: Delito de descubrimiento y revelación de secretos mediante el apoderamiento y difusión de datos reservados registrados en ficheros o soportes informáticos. Infracciones a la propiedad intelectual a través de la protección de los derechos de autor: Especialmente la copia y distribución no autorizada de programas de ordenador y tenencia de medios para suprimir los dispositivos utilizados para proteger dichos programas. Amenazas: Realizadas por cualquier medio de comunicación. Calumnias e injurias: Cuando se propaguen por cualquier medio de eficacia semejante a la imprenta o la radiodifusión. Pornografía infantil: Entre los delitos relativos a la prostitución al utilizar a menores o incapaces con fines exhibicionistas o pornográficos. Fraudes informáticos: Delitos de estafa a través de la manipulación de datos o programas para la obtención de un lucro ilícito. CONCEJOS Y RECOMEDACIONES No confiar en ofertas y precios muy bajos al comprar cualquier servicio. Usar claves los suficientemente seguras (preferiblemente con números, mayúsculas y minúsculas.) Verificar cuentas bancarias en computadores personales. Pagar por un buen antivirus. No publicar datos como residencia, ocupación, edad en redes sociales. No confiar en correos electrónicos enviados por desconocidos Evitar sitios web desconocidos u sospechosos