áRbol De Problemas Y Soluciones

•Transferir como DOC, PDF•

1 gostou•647 visualizações

Denunciar

Compartilhar

Denunciar

Compartilhar

Mais conteúdo relacionado

Mais procurados

Mais procurados (13)

Folleto DE DELITOS INFORMÁTICOS - LO TUYO ES LA TECNOLOGIA

Folleto DE DELITOS INFORMÁTICOS - LO TUYO ES LA TECNOLOGIA

Semelhante a áRbol De Problemas Y Soluciones

Semelhante a áRbol De Problemas Y Soluciones (20)

Último

Último (13)

POWER POINT YUCRAElabore una PRESENTACIÓN CORTA sobre el video película: La C...

POWER POINT YUCRAElabore una PRESENTACIÓN CORTA sobre el video película: La C...

Global Azure Lima 2024 - Integración de Datos con Microsoft Fabric

Global Azure Lima 2024 - Integración de Datos con Microsoft Fabric

Proyecto integrador. Las TIC en la sociedad S4.pptx

Proyecto integrador. Las TIC en la sociedad S4.pptx

Presentación guía sencilla en Microsoft Excel.pptx

Presentación guía sencilla en Microsoft Excel.pptx

áRbol De Problemas Y Soluciones

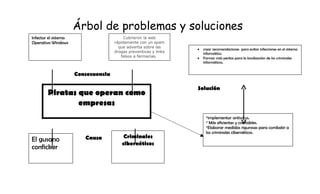

- 1. Árbol de problemas y soluciones Infectar el sistema Cubrieron la web Operativo Windows rápidamente con un spam que advertía sobre las • crear recomendaciones para evitar infecciones en el sistema drogas preventivas y links informático. falsos a farmacias. • Formar más peritos para la localización de los criminales informáticos. Consecuencia Solución Piratas que operan como empresas *implementar antivirus. * Más eficientes y confiables. *Elaborar medidas rigurosas para combatir a los criminales cibernéticos. Causa Criminales El gusano cibernéticos conficker

- 2. Objetivo