AWS 아마존 웹 서비스 책 없이 시작하기 - AWS 유저그룹 엔터프라이즈 모임 발표 20180514 이준구(SDS)

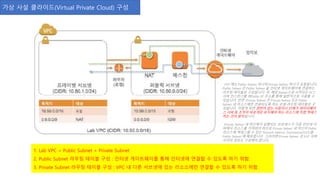

- 1. 가상 사설 클라이드(Virtual Private Cloud) 구성 1. Lab VPC = Public Subnet + Private Subnet 2. Public Subnet 라우팅 테이블 구성 : 인터넷 게이트웨이를 통해 인터넷에 연결할 수 있도록 하기 위함. 3. Private Subnet 라우팅 테이블 구성 : VPC 내 다른 서브넷에 있는 리소소에만 연결할 수 있도록 하기 위함. VPC에는 Public Subnet 하나와 Private Subnet 하나가 포함됩니다. Public Subnet 은 Public Subnet 을 인터넷 게이트웨이에 연결하는 라우팅 테이블로 구성됩니다. 즉, 해당 Sunnet으로 시작되는 EC2 서버 인스턴스를 퍼Public IP 주소를 통해 일반적으로 사용할 수 있습니다. 반면 Private Subnet 은 Private Subnet 또는 Public Subnet 내 리소스에만 연결되도록 하는 로컬 라우팅 테이블로 구 성됩니다. 이렇게 하면 권한이 없는 사람이나 단체가 데이터베이 스 서버 등 조직이 비공개로 유지해야 하는 리소스에 직접 액세스 하는 것이 방지됩니다. Private Subnet 내 머신에서 실행되는 프로세스가 가끔 인터넷 서 버에서 리소스를 가져와야 하므로 Private Subnet 내 머신이 Public 리소스에 액세스할 수 있는 Network Address Translation(NAT)을 Public Subnet 에 배포합니다. 그러려면 Private Subnet 과 NAT 서버 사이의 경로도 구성해야 합니다.

- 2. 사용하려는 Service 선택 영역 - Name tag : Lab VPC - IPv4 CIDR block : 10.50.0.0/16 이 값은 CIDR(Classless Inter-Domain Routing) 표준을 사용하여 VPC의 프라이빗 IP 주소 공간을 10.50.0.0~10.50.255.255 범위 지정 - Tenancy : Default 이렇게 하면 VPC가 공유 하드웨어에서 실행 선택된 Service 의 ‘탐색창’ 영역 VPC 만들기 ※ CIDR(Classes Inter-Domain Routing) 간략적으로 설명하면, 아래와 같이 제일 뒤에 16을 입력하면 앞 2개 도트까지 고정이 되고, 뒤에 2개 도트는 VPC 내 IP 로 사용할 수 있게 되어 (256x256 =) 약 65,000 개의 IP를 사용할 수 있게 됩니다.

- 3. VPC 만들기 확인 각 Service 별 Dashboard 를 클릭하면, 구성요소 개수를 확인할 수도 있음. 만들어진 VPC 확인

- 4. - Name tag : Public Subnet - VPC : 앞에서 만든 VPC(Lab VPC)를 선택 - Availability Zone : 유효한 값을 선택 - IPv4 CIDR block : 10.50.0.0/24 이렇게 하면 이 서브넷 내에서 10.50.0.0~ 10.50.0.255까지의 IP 주소를 사용 가능 - Name tag : Private Subnet - VPC : 앞에서 만든 VPC(Lab VPC)를 선택 - Availability Zone : Public Subnet과 동일한 값 선택 - IPv4 CIDR block : 10.50.1.0/24 Public/Private Subnet 만들기(1/2)

- 5. 대 부분의 경우, Public Subnet의 인스턴스에 기본적으로 Public IP 주소가 할당되는 것이 좋습니다. Public Subnet에서 Auto-Assign IP settings 속성을 설정하면 해당 속성이 이 Subbet 내에서 생성되는 모 든 새 인스턴스의 기본 동작이 됩니다. Public/Private Subnet 만들기(2/2)

- 7. Internet Gateway 구성(2/2) 생성한 Gateway 에 VPC 설정

- 8. - Name tag : Public Route Table - VPC : 앞에서 만든 VPC(Lab VPC)를 선택 Public Routing Table 생성(1/3)

- 9. - Destination : 0.0.0.0/0 - Target : Public Subnet Gateway 선택 Public Routing Table 생성(2/3)생성한 Public Route Table 선택

- 10. Public Subnet 과 Public Routing Table 연결 Public Routing Table 생성(3/3)생성한 Public Route Table 선택

- 11. - Name tag : Private Route Table - VPC : 앞에서 만든 VPC(Lab VPC)를 선택 Private Routing Table 생성(1/2)

- 12. Private Subnet 과 Private Routing Table 연결 Private Routing Table 생성(2/2) 생성한 Private Route Table 선택

- 13. NAT Security Group 구성 - Security group name : NAT Security Group - Description : Security for the NAT server instance - VPC : 앞에서 만든 VPC(Lab VPC)를 선택 - Type : All TCP 선택 - Source : Custom 선택 - Custom 옆 : 10.50.1.0/24 - NAT 서버 인스턴스 프로비저닝하고 Public Subnet에 배포 - EC2를 사용하여 인스턴스 그룹을 만들고 Private Subnet 에 있는 EC2 인스턴스에서만 트랙픽을 받을수 있도록 보안 그룹 구성

- 14. NAT 서버 인스턴스 프로비저닝(1/6)

- 15. #!/bin/sh echo 1 > /proc/sys/net/ipv4/ip_forward echo 0 > /proc/sys/net/ipv4/conf/eth0/send_redirects /sbin/iptables -t nat -A POSTROUTING -o eth0 -s 0.0.0.0/0 -j MASQUERADE /sbin/iptables-save > /etc/sysconfig/iptables mkdir -p /etc/sysctl.d/ cat <<EOF > /etc/sysctl.d/nat.conf net.ipv4.ip_forward = 1 net.ipv4.conf.eth0.send_redirects = 0 EOF - Network : Lab VPC - Subnet : Public Subnet - Auto-assign Public IP : 퍼블릭 서브넷에 대해 Auto-Assign IP Addresses를 활성화했기 때문에 이 값은 **Use subnet setting (Enable)**로 기본 설정 NAT 서버 인스턴스 프로비저닝(2/6)

- 16. NAT 서버 인스턴스 프로비저닝(3/6)

- 17. - Key : Name - Value : NAT Server NAT 서버 인스턴스 프로비저닝(4/6)

- 18. NAT 서버 인스턴스 프로비저닝(5/6) 앞 단계(13번 슬라이드)에서 구성한 NAT Security Group 사용

- 19. NAT 서버 인스턴스 프로비저닝(6/6) - Key pair name 은 사용할 임의의 값 입력. 다운로드 받은 *.PEM 파일 가지고 있어야 이후 EC2 머신에 접속할 수 있음.

- 20. NAT 서버에서 원본/대상 확인을 비활성화합니다. NAT 서버 인스턴스의 IP 주소로 직접 주소 지정되지 않은 IP 패킷을 AWS가 거부하는 것을 방지 하기 위해 필요함. Source/Destination 확인 비활성화 우클릭

- 21. Private Subnet - NAT 서버 연결 Private Subnet의 트래픽을 NAT 서버 인스턴스로 라우팅하는 Private Routing Table에 Private 경로를 생성하여, Private Subnet을 NAT 서버 인스턴스에 연결하는 작업

- 22. - Security group name : Bastion Security Group - Description : Security for the Bastion server instance - VPC : 앞에서 만든 VPC(Lab VPC)를 선택 - Type : RDP - Source : Anywhere My IP Bastion Security Group 생성 Bastion 보안 그룹 생성목적상 보안이 위험한 배스천 보안 그룹을 만듭니다. 실제에서는 조직에 할당된 특정 퍼블릭 IP 범위로 제한된 배스천 보안 그룹을 지정한다. ☞ 이와 같이 설정 시 외부 공격에 취약할 수 있으며, 해킹에 의해 지나친 과금이 청구될 수 있다고 함. - ‘Anywhere’ 사용을 자제하고, - ‘My IP’ 를 선택하여 사용할 IP 를 입력해서 사용 …..

- 23. 접속 서버 생성(1/6)

- 24. 접속 서버 생성(2/6)

- 25. 접속 서버 생성(3/6)

- 26. 접속 서버 생성(4/6)

- 27. 접속 서버 생성(5/6) 앞 단계(22번 슬라이드)에서 구성한 Bastion Security Group 사용

- 28. 접속 서버 생성(6/6) 앞 단계에서 만든 Key Pair 사용

- 29. 1. VPC 만들고, 2. Public/Private Subnet 생성 3. Internet Gateway 구성 4. Public Routing Table 생성 후 Public Subnet 연결 5. Private Routing Table 생성 후 Private Subnet 연결 6. NAT 서버구성 - NAT Security Group 생성 - NAT 서버 프로비저닝(EC2 생성, Linux) - Source/Destination 확인 비활성화 - Private Subnet - NAT 서버 연결 7. 접속 서버 구성 - Bastion Security Group 생성 - 접속 서버 생성(EC2 생성, Window) Service 메뉴 탐색창 메뉴 Name VPC Your VPCs Lab VPC Subnets Public Subnet Private Subnet Internet Gateways Public Subnet Gateway Route Tables Public Route Table Private Route Table EC2 Instance NAT Server Bastion Host Security Group NAT Security Group Bastion Security Group

- 30. 원격 접속 시 사용할 Public IP 접속 서버 원격 접속(1/3)

- 31. 앞 단계(19번 슬라이드) 에서 다운로드 받은 *.PEM 선택 우클릭 접속 서버 원격 접속(2/3)

- 32. EC2 Bastion Host 원격 접속 Local PC에서 ‘원격 데스크톱 연결’ 실행 접속 서버 원격 접속(3/3)