Ajansız log toplama

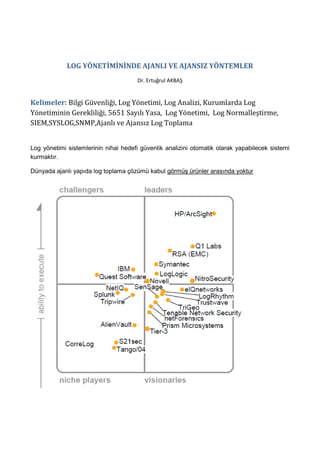

- 1. LOG YÖNETİMİNİNDE AJANLI VE AJANSIZ YÖNTEMLER Dr. Ertuğrul AKBAŞ Kelimeler: Bilgi Güvenliği, Log Yönetimi, Log Analizi, Kurumlarda Log Yönetiminin Gerekliliği, 5651 Sayılı Yasa, Log Yönetimi, Log Normalleştirme, SIEM,SYSLOG,SNMP,Ajanlı ve Ajansız Log Toplama Log yönetimi sistemlerinin nihai hedefi güvenlik analizini otomatik olarak yapabilecek sistemi kurmaktır. Dünyada ajanlı yapıda log toplama çözümü kabul görmüş ürünler arasında yoktur

- 2. Yukarıda Gartner 2011 raporunda yansıtılan ürünler görülmektedir.Leader segmentindeki Archsight,Q1labs,RSA,Symantec,Loglogic,NitroSecurity ve Novell ya %100 ya da büyük oranda java ile geliştirilmiş ve ajan kullanmayan çözümlerdir. Bununla birlikte özellikle tasarım kısıtlarından dolayı ajan kullanan çömzümlerin bu eksikliği gidermek üzere öne sürdüğü bazı görüşler vardır.Bu görüşler ayrıca gartner raporunu liderler segmentine rağmen ajansız log toplamanın risk olduğunu da öne sürmektedirler.Bu riskler: 1. Herhangi bir çalışanın bilgisayarında takılı USB diske kopyaladığı dosyaları bulabilirmiyiz ? 2. Herhangi bir çalışan network kablosunu çekip bilgisayarda bazı işlemler yaptı, sonra event logları temizledi ve kabloyu geri taktı. Ne yaptığını bulabilirmiyiz ? 3. Sunucunun Log dosyalarının boyutu 1GB. Bu logun 980 MB’lık bölümü işime yaramayacak kayıtlar. Toplama esnasında networkten ne kadar trafik geçecek ? 4. Kullanıcı bilgisayarlarımda firewall var. Uzaktan log veya envanter toplanabilir mi ? 5. Solitare.exe uygulamasının çalışmasını istemiyorum. Bu uygulama ajansız olarak engellenebilir mi ? 6. Rootkit.exe dosyasının adı notepad.exe olarak değiştirildi ve çalıştırıldı. Bunun tespit edilmesi veya engellenmesi sağlanabilir mi ? 7. Kullanıcı bilgisayarlarından birinde network sniffer uygulaması çalıştığında, bunun tespit edilmesi veya engellenmesi sağlanabilir mi ? 8. Kaç makinanın web kamerası veya tarayıcısı (scanner) var ? 9. PrintScreen tuşu veya Snip Tool / Snag-it v.b. uygulamalarla ekran görüntüsü yakalama girişimleri tespit edilebilir mi ? 10. Kullanıcı bilgisayarında bazı dosyalar silinmiş veya değiştirilmiş olduğunda C$ bağlantılarını kimin yaptığının tespit edilmesi ? 11. Network bağlantısı kesildiğinde yaşanan log kaybının riski göze alınabilir mi ? 12. Logların uzaktan alınması durumunda tüm istemci veya sunucularda yetkili bir domain hesabı ile logların alındığı düşünüldüğünde ilgili servis hesabında yaşanacak bir problem (Lock, Delete, Password Change v.b. ) logların alınmasını engelleyecek mi ? Yukarıda risk diye sayılan 12 maddenin 12 tanesi de Log Yönetimi konsepti içerisinde uluslar arası ticarileşmiş ürünlerde mesela HP-Arcsight, Novell, Symantec gibi ve MIT ve CALTECH gibi saygın üniversitelerde yapılan Doktora ve AR-GE çalışmalarında mesela ArielRabkinandRandyKatz.,Chukwa: A SystemforReliableLarge-ScaleLog Collection. At LISA 2010, the USENIX conference on Large Installation System Administration. San Jose CA, November 2010.sayılmazlar.Bir de bu işin öncülerinden kabul edilen AntonChuvakin [http://chuvakin.blogspot.com/] bir log ve güvenlik yönetimi çözümünde olmazsa olmazları listelediği çalışmasında; http://chuvakin.blogspot.com/2011/07/top-10-criteria-for-siem.html

- 3. Bu yazımız konusu olan önemli ya da olmazsa riskli olarak bahsi geçen maddeler bulunmamaktadır. Ayrıca; denebilir ki, HP-Arcsight, Novell, Symantec bu özellikleri geliştiremiyor onun için bu özellikleri log yönetim sistemlerine eklemiyorlar. Bu listelenen özelliklerin bir kısmını uzmanlar DLP ürünlerinde ararlar. En azından Symantec’in bir DLP ürünü olduğunu biliyoruz. Bu üreticiler isterse kolaylıkla log yönetimi içerisine bunu katabilir ama ikisinin birbirine hiç katkısı olmadığından, sistemiçin ek donanım yatırımı ve belki veritabanı yatırımı gerektireceği için kaçınmaktadırlar. Ayrıca listelenen maddelerin DLP ye bakan yüzünün onlarca kat daha fazlasını yapan Websense, Mcaffe ve Symantec DLP ürünleri mevcuttur. Ayrıca başka ticari DLP çözümleri de mevcut. Ayrıca, bu profesyonel DLP ürünlerinin maliyetleri ile bu ürünlerin log yönetimi içerisine serpiştirilmiş alt kümesinin maliyet noktalarına da ileride değinebiliriz. Ayrıca, bu 12 maddenin 5 tanesi için ajan kullanmak da gerekmez. Mesela madde 2, 4, 5,11,12 gibi. Bu özellikler basit GPO ve AD entegrasyonu ile halledilebilecek özelliklerdir. Maddeleri inceledikçe Log Yönetimi ve Güvenlik Yönetimi konseptinin ne kadar dağıldığı da görülmekte. Mesela madde 4 ve 8 de envanter toplanmasından bahsedilmiş. Yukarıda bahsettiğim ticari ve akademik çalışmaların hiçbirinde envanter toplama ve yönetimi gibi konseptler görülmez. Ayrıca, denebilir ki HP-Arcsight, Novell, SymantecEnvanter özellikleri geliştiremiyor onun için bu özellikleri log yönetim sistemlerine eklemiyor. Madde 4 ve 8 deki özelliği uzmanlar Envanter Yönetimi ürünlerinde ararlar. En azından HP nin ve Symantec in bir Envanter ürünü olduğunu biliyoruz. Symantec’in ürünü Altiris, HP nin ki de Node Manager ailesinin içerisinde olsa gerek. İsterlerse kolaylıkla log yönetimi içerisine bunu katabilirler ama ikisinin birbirine hiç katkısı olmadığı gibi gereksiz performans düşmesinden dolayı donanım yatırımı ve belki veritabanı yatırımı gerektireceği için kaçınmaktadırlar. Ayrıca, yine madde 4 te Kullanıcı bilgisayarlarımda firewall var. Uzaktan log veya envanter toplanabilir mi ?diye sorularak bir çelişki de ortaya konulmuştur. Şöyle ki, eğer uzaktan log veya envanter toplanamıyorsa uzaktan otomatik ajan da yüklenemez. Özellikle binlerce makineye uzaktan ajanları yükleyemeyince teker teker dolaşarak yüklenmesi gerekir ki bu sistem yöneticileri için bir azap olur. Dolayısı ile uzaktan ajan yüklenebiliyorsa log da toplanabilir envanter de. Eğer maddelerin üzerinden de teker teker geçmek gerekirse;

- 4. 1. Herhangi bir çalışanın bilgisayarında takılı USB diske kopyaladığı dosyaları bulabilirmiyiz ? Bu bir DLP özelliği olup profesyonel bir DLP de bu özellikle birlikte onlarca başka özelliği bulabilirsiniz. Ayrıca konunun log yönetimi içindeki yerini girişte açıkladım. USB operasyonları ile kısıtlı da olsa (kim kullanmış,hangi makinede kullanmış,ne zaman kullanmış gibi) bazı bilgiler ajansız ve GPO/AD yardımıyla alınabilir. 2. Herhangi bir çalışan network kablosunu çekip bilgisayarda bazı işlemler yaptı, sonra eventlogları temizledi ve kabloyu geri taktı. Ne yaptığını bulabilirmiyiz ? Windows Auditpolicy ile log temizleme,silme vs. yapanları en azından tespit etmek mümkün. Ayrıca bu tür işlemlere GPO/AD üzerinden kısıt getirmek de mümkün. 3. Sunucunun Log dosyalarının boyutu 1GB. Bu logun 980 MB’lık bölümü işime yaramayacak kayıtlardır. Toplama esnasında networkten ne kadar trafik geçecek ? Bu kadar logu oluşturan bir sistemin loglarının tamamının daha sonra işe yarayacağı ile ilgili LosAlamosNationalLaboratory de bu konuda uzun süre çalışan Dr. Ben Uphoff’un[http://people.msoe.edu/~uphoff/] çalışması incelenebilir. [http://code.google.com/p/netfse/wiki/NetworkEventAnalysis] Ayrıca, tabiki bu kadar log içerisinden analiz yapabilme kapasitesine sahip bir sisteme sahip olmak lazım. Bu analizi yapamazsanız anca logufilitrelemeye gidersiniz. 1 GB gibi devasa bir logdan sadece 20 MB anlamlı log çıkar çıkarımı bu işi uzun süre tecrübe etmişlerin tecrübeleri ile uyuşmamaktadır. Ayrıca nasıl bir mülahaza ile böyle bir örnek verildi o da sarih değil. Çünkü uzaktan da log toplarsınız her türlü filtrelemeyle sadece ilgilendiğiniz logları çekebilirsiniz. İlla hepsini merkeze alıp orada filtrelemek zorunda değilsiniz. 4. Kullanıcı bilgisayarlarımda firewall var. Uzaktan log veya envanter toplanabilir mi ? GPO ve AD ile istenen RPC portları (makinelerin çoğunda zaten eklidir) firewall a eklenerek kolayca yapılabilir. Ajan gerekmeden kolayca yapılabilir. Ayrıca konunun log yönetimi içindeki yerini girişte açıkladım. 5. Solitare.exe uygulamasının çalışmasını istemiyorum. Bu uygulama ajansız olarak engellenebilir mi ?

- 5. Bu bir DLP özelliği olup profesyonel bir DLP de bu özellikle birlikte onlarca başka özelliği bulabilirsiniz. Ayrıca girişte açıkladım konunun log yönetimi içindeki yerini. Bununla birlikte GPO/AD ile bu tür kısıtlar getirmeyi sanıyorum herkes biliyordur. 6. Rootkit.exe dosyasının adı notepad.exe olarak değiştirildi ve çalıştırıldı. Bunun tespit edilmesi veya engellenmesi sağlanabilir mi ? Bu bir DLP özelliği olup profesyonel bir DLP de bu özellikle birlikte onlarca başka özelliği bulabilirsiniz. Konunun log yönetimi içindeki yerini de girişte açıkladım. Ayrıca Windows AuditPolicy yardımıyla isim değiştirme ve çalıştırmayı takip edebilirsiniz. 7. Kullanıcı bilgisayarlarından birinde network sniffer uygulaması çalıştığında, bunun tespit edilmesi veya engellenmesi sağlanabilir mi ? Windows Auditpolicy ile bunları en azından tespit etmek mümkün.Yine GPO ile de engellemek mümkün. Ayrıca konunun log yönetimi içindeki yerini girişte açıkladım. 8. Kaç makinanın web kamerası veya tarayıcısı (scanner) var ? Bu bir envater yönetimi sistemi ile kolayca takip edilebilecek bir özelliktir. Ayrıca konunun log yönetimi içindeki yerini girişte açıkladım. 9. PrintScreen tuşu veya SnipTool / Snag-it v.b. uygulamalarla ekran görüntüsü yakalama girişimleri tespit edilebilir mi ? Bu bir DLP özelliği olur profesyonel bir DLP de bu özellikle birlikte onlarca başka özelliği bulabilirsiniz. Konunun log yönetimi içindeki yerini girişte açıkladım. Ayrıca bu tür bir ihtiyacı olan şirketin aynı şeyin cep telefonu, fotograf makinesi ve video kamera ve benzeri cihazlarla da yapılabileceğini bilmesi ve fiziksel güvenlik önlemlerini de alması gerekir.Hatta elektrik hatları üzerinden ve uzak mesafeden ekran görüntüsü tespiti yapılabildiğini ve bunu engellemek için de özel filtreler kullanıldığını unutmayalım. TUBİTAK bu tür filtreler geliştiriyordu diye hatırlıyorum. 10. Kullanıcı bilgisayarında bazı dosyalar silinmiş veya değiştirilmiş olduğunda C$ bağlantılarını kimin yaptığının tespit edilmesi ? Windows Auditpolicy ile bunları raporlamak mümkün. Yine GPO ile de engellemek mümkün. 11. Network bağlantısı kesildiğinde yaşanan log kaybının riski göze alınabilir mi ?

- 6. Böyle bir durumda log kaybının oluşması için konfigurasyon hatası yapmak lazım. Aksi halde loglarlokal sistemler tarafında biriktirilir. Mesela windowseventlogları günlük veya belli bir boyuta ulaşana kadar lokal de saklanırlar. 12. Logların uzaktan alınması durumunda tüm istemci veya sunucularda yetkili bir domain hesabı ile logların alındığı düşünüldüğünde ilgili servis hesabında yaşanacak bir problem (Lock, Delete, PasswordChangev.b. ) logların alınmasını engelleyecek mi ? Bu tür bir problemle karşılaşmamak için lokal hesaplar ile de WMI,DCOM,RPC üzerinden loglar alınabilir şeklinde bir yedek log toplamı yöntemi de diğerine parelel olarak uygulanabilir. Tabi burada bahsedilmeyen ajanların herhangi bir yöntemle kapatılması durumu ve ajanların lokal makinede açabileceği sorunlardan dolayı helpdesk ekibindeki iş yükü artışı ve kuruldukları her makinede oluşması ihtimali olan yavaşlatma senaryolarına hiç değinilmemiş. Değinilmeyen diğer bir husus da ajanların merkezi yönetiminin ağa yapacağı ekstra trafik yükünün ne olduğudur. Değinilmeyen 3. Konu da ajanlı bir sistemde toplam işlem gücünün iyimser bir yaklaşıma %10 nunu bu ajanlı sisteme teslim etme keyfiyetidir. Örnek bir hesaplama yapılırsa 1000 cihazlık bir ağda eğer ajanlar %10 CPU kullanırsa 100 makineyi de bu ajanlı sisteme tahsis etmiş gibi olursunuz. Eğer networke geniş açıdan overview yaparsanız ajanın size maliyetlerine bunların katılması da isabetli olur. Eğer ajan kayda değer RAM kullanıyorsa benzer hesaplama onun için de yapılabilir. Var olduğu varsayılan avantajlar yukarıda teker teker analiz edildi. Buna rağmen bu sistemi operate etmek isteyenlerin yukarıda bahsi geçen yapıyı operate ederken ajanların merkezi yönetiminden ve biraz DLP, biraz envanter yönetimi gibi özelliklerin sisteme serpiştirilmesinden kaynaklanan; -Olası yönetim zorluklarını -Ne kadar donanım yatırımı yapıldığı? -Ne kadar Veritabanı lisansı yatırımı yapıldığı? -Ne kadar extra destek yükü gerektiğinin hesabını da yapmalıdır. Ayrıca, büyük ağlarda ajanlı sistem beni ne kadar üreticiye yada yetkili çözüm ortağına muhtaç ediyor? Üreticiye yada yetkili çözüm ortağı olmadan da ben bu sistemi yaşatabiliyor muyum? diye fizibilite analizi ve hesabı yapılmalıdır.

- 7. Fizibilite analizinin temel olduğu özel sektörün bu parametreleri göz ardı etmeleri beklenemez. Benzer yapının diğer sektörlerde de var olması gerektiği de aşikardır. Son olarak da belirtmek lazım ki özellikle enterprise sistemlerde log yönetimi çözümü seçiminde önemli pek çok parametre vardır. En azından bir tanesinden bahsederek konuyu kapatmak istiyorum.Bu da ürünün korelasyon yeteneği. Aşağıda özelliklerini saydığım korelasyon özellikleri iyi bir ürünün olmazsa olmazlarındandır. Hafızada Korelasyon Yapabilme Tek Kaynak Korelasyon Kuralları Çoklu Kaynak Korelasyon Kuralları Negatif Condition Kuralları Context Base Korelasyon Hiyerarşik Korelasyon Esnek kural oluşturma yapısı-Kural dili Rule Base ComplexEventProcessing ForwardChaning BackwardChaining