Síntese do Capítulo 2_ Segurança em Dispositivos Móveis.pdf

•

0 gostou•2 visualizações

Desenvolvimento Mobile

Denunciar

Compartilhar

Denunciar

Compartilhar

Baixar para ler offline

Recomendados

Recomendados

Mais conteúdo relacionado

Semelhante a Síntese do Capítulo 2_ Segurança em Dispositivos Móveis.pdf

Semelhante a Síntese do Capítulo 2_ Segurança em Dispositivos Móveis.pdf (20)

Ciber - Capitulo 2 - Parte 1 - Vulnerabilidades de Segurança

Ciber - Capitulo 2 - Parte 1 - Vulnerabilidades de Segurança

Tecnicas de Segurança de Dados de Smarthphones.pdf

Tecnicas de Segurança de Dados de Smarthphones.pdf

Segurança em Sistemas Baseados em Redes de Computadores

Segurança em Sistemas Baseados em Redes de Computadores

Importância, os mecanismos e a segurança dos sistemas operativos.

Importância, os mecanismos e a segurança dos sistemas operativos.

Importância, os mecanismos e a segurança dos sistemas operativos.

Importância, os mecanismos e a segurança dos sistemas operativos.

Importância, os mecanismos e a segurança dos sistemas operativos.

Importância, os mecanismos e a segurança dos sistemas operativos.

Importância, os mecanismos e a segurança dos sistemas operativos.

Importância, os mecanismos e a segurança dos sistemas operativos.

Segurança física e lógica e análise de vulnerabilidade 1

Segurança física e lógica e análise de vulnerabilidade 1

Segurança física e lógica e análise de vulnerabilidade

Segurança física e lógica e análise de vulnerabilidade

Síntese do Capítulo 2_ Segurança em Dispositivos Móveis.pdf

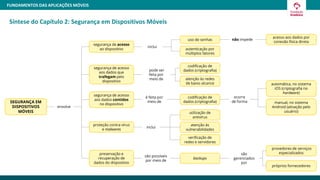

- 1. Síntese do Capítulo 2: Segurança em Dispositivos Móveis FUNDAMENTOS DAS APLICAÇÕES MÓVEIS envolve SEGURANÇA EM DISPOSITIVOS MÓVEIS segurança de acesso ao dispositivo segurança de acesso aos dados que trafegam pelo dispositivo segurança de acesso aos dados contidos no dispositivo ocorre de forma automática, no sistema iOS (criptografia no hardware) manual, no sistema Android (ativação pelo usuário) utilização de antivírus atenção às vulnerabilidades verificação de redes e servidores preservação e recuperação de dados do dispositivo backups inclui uso de senhas autenticação por múltiplos fatores pode ser feita por meio de codificação de dados (criptografia) atenção às redes de baixo alcance é feita por meio de codificação de dados (criptografia) proteção contra vírus e malwares inclui são possíveis por meio de acesso aos dados por conexão física direta não impede provedores de serviços especializados são gerenciados por próprios fornecedores