Métricas de Segurança da Informação para Gestão de Ativos e Mudanças

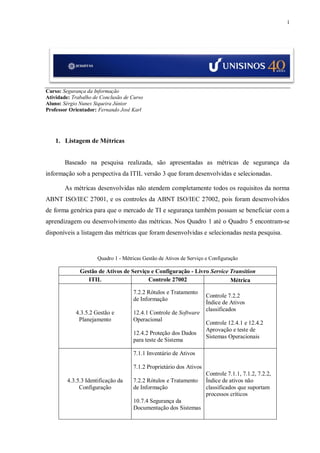

- 1. 1 Curso: Segurança da Informação Atividade: Trabalho de Conclusão de Curso Aluno: Sérgio Nunes Siqueira Júnior Professor Orientador: Fernando José Karl 1. Listagem de Métricas Baseado na pesquisa realizada, são apresentadas as métricas de segurança da informação sob a perspectiva da ITIL versão 3 que foram desenvolvidas e selecionadas. As métricas desenvolvidas não atendem completamente todos os requisitos da norma ABNT ISO/IEC 27001, e os controles da ABNT ISO/IEC 27002, pois foram desenvolvidos de forma genérica para que o mercado de TI e segurança também possam se beneficiar com a aprendizagem ou desenvolvimento das métricas. Nos Quadro 1 até o Quadro 5 encontram-se disponíveis a listagem das métricas que foram desenvolvidas e selecionadas nesta pesquisa. Quadro 1 - Métricas Gestão de Ativos de Serviço e Configuração Gestão de Ativos de Serviço e Configuração - Livro Service Transition ITIL Controle 27002 Métrica 7.2.2 Rótulos e Tratamento Controle 7.2.2 de Informação Índice de Ativos classificados 4.3.5.2 Gestão e 12.4.1 Controle de Software Planejamento Operacional Controle 12.4.1 e 12.4.2 Aprovação e teste de 12.4.2 Proteção dos Dados Sistemas Operacionais para teste de Sistema 7.1.1 Inventário de Ativos 7.1.2 Proprietário dos Ativos Controle 7.1.1, 7.1.2, 7.2.2, 4.3.5.3 Identificação da 7.2.2 Rótulos e Tratamento Índice de ativos não Configuração de Informação classificados que suportam processos críticos 10.7.4 Segurança da Documentação dos Sistemas

- 2. 2 11.4.3 Identificação de Equipamentos em Redes 12.4.2 Proteção dos Dados Controle 10.7.4, 11.4.3, 4.3.5.4 Controle da para teste de Sistema 12.4.2 Configuração Índice de ativos com acesso 12.5.3 Restrição sobre restrito Mudanças em pacotes de Software 12.6.1 Controle de Vulnerabilidades Técnicas 15.1.5 Prevenção de Mau uso de Recursos de Sistema Controles 12.5.3, 12.6.1, 4.3.5.5 Contabilização e de Informação 15.1.5 Relatório de Status Índice de ativos com status não autorizados 7.1.1 Inventário de Ativos 10.7.4 Segurança da Documentação dos Sistemas Controles 7.1.1, 10.7.4, 12.5.2 Análise Crítica 12.5.2, 15.1.5 4.3.5.6 Verificação e Técnica das aplicações após Índice de não conformidades Auditoria mudança no sistema identificados em auditorias operacional internas 15.1.5 Prevenção de mau uso de recursos de processamento da informação Controle 7.1.1 4.3.4.3 Sistema de Acuracidade do Sistema de Gerenciamento de 7.1.1 Inventário dos ativos Gerenciamento de Configuração Configuração Controle 7.1.2 4.3.5.3 Identificação da 7.1.2 Proprietário dos ativos Ativos de Configuração sem Configuração proprietários 4.3.4.1 Políticas de Controle 7.1.3 7.1.3 Uso aceitável dos Gerenciamento de Ativos de Infrações a PSI por uso ativos Serviço e Configuração inaceitável de ativos

- 3. 3 10.7 Manuseio de mídias 10.7.1 Gerenciamento de 10.7.1, 10.7.2 mídias removíveis % Ativos que necessitam de eliminação segura 4.3 Gestão de Ativos de 10.7.2 Descarte de mídias Serviço e Configuração 10.7,10.7.3, 10.7.4 10.7.3 Procedimentos para % Análise Crítica da lista de tratamento de informação distribuição e lista de destinatários autorizados 10.7.4 Segurança da documentação dos sistemas Controle 12.4 e 12.4.1 Índice de controles em 12.4 Segurança dos arquivos sistemas operacionais do sistema padrão 12.4.1 Controle de software 4.3.4.3 Sistema de Controle 12.4.1 operacional Gerenciamento de % de licenças de software Configuração (Biblioteca de instaladas contra licenças 12.4.2 Proteção dos dados Mídia Definitiva) adquiridas (Deve fechar para teste de sistema 100%) 12.4.3 Controle de acesso ao Controle 12.4.3 código fonte de programa % Análise crítica dos registros de auditoria de acesso ao código fonte. Quadro 2 - Métricas Gestão de Mudanças Gestão de Mudanças - Livro Service Transition ITIL 27002 Métrica 10.1.2 Gerenciamento de Controle 10.1.2 4.2.6.2 Criar e registrar mudanças % de tamanho da fila de os pedidos de mudança mudanças 12.5.1 Procedimentos para controle 4.2.6.3 Revisão do de mudanças Controle 12.5.1 pedido de mudança Índice de mudanças 12.5.3 Restrição sobre mudanças enviadas para revisão em pacotes de software Controle 12.5.3, 12.6.1 Índice de riscos não 4.2.6.4 Analisar e avaliar 12.6.1 Controle de previstos antes das a mudança vulnerabilidades técnicas mudanças e foram 6.1.1 Comprometimento da direção identificados após com a segurança da informação mudanças

- 4. 4 4.2.6.5 Autorizando a 6.1.2 Coordenação da segurança da Controle 12.5.1, 12.5.3 mudança % de mudanças não informação autorizadas 4.2.6.6 Coordenar a Controle 10.1.2 implementação da % de Mudanças mudança planejadas em atraso Controle 6.1.1 e 6.1.2 4.2.6.8 Conselho % distribuição de cargo consultivo de mudança do conselho consultivo de mudanças 10.1.2 Gerenciamento de mudanças Controle 10.1.2, 12.5.1, 11.5.4 Uso de utilitários de sistema Mudanças de emergência 12.5.1 Procedimentos para controle Controle 11.5.4, 12.5.3, 4.2.6.9 Mudanças de de mudanças 12.6.1 Emergência Índice de 12.5.3 Restrição sobre mudanças vulnerabilidades em pacotes de software descobertas em mudanças de emergência 12.6.1 Controle de vulnerabilidades técnicas Controle 10.1.2 4.2.6.4 Analisar e avaliar Retorno sobre segurança a mudança da mudança 10.1.2 Gerenciamento de Controle 10.1.2 4.2.6.7 Revisão e mudanças Valor previsto da encerramento do registro mudanças comparado de mudança com valor real da mudança 4.2 Gerenciamento de 10.1.2 Gerenciamento de Controle 10.1.2 mudanças Mudanças Índice de Mudanças Pró- Ativas e Reativas Quadro 3 - Métricas Gestão de Nível de Serviço Gestão de Nível de Serviço - Livro Service Design ITIL Controle 27002 Métrica

- 5. 5 4.2.5.2 Determinar, documentar e acordar Controle 10.2.1 requisitos de novos serviços 10.2.1 Entrega de Serviços Fornecedores sem Acordos e produzir "Requisitos de de Nível de Serviço Nível de Serviço" 4.2.5.3 Monitorar o Controle 10.2.2, 10.10.2 desempenho do serviço Índice de acordos de nível contra "Acordo de Nível de de serviço que necessitam Serviço" mudanças 10.2.2 Monitoramento e análise crítica dos serviços Controle 10.10.2 4.2.5.6 Produzir relatórios terceirizados % de Nível de Serviço de serviço reportados de forma 10.2.3 Gerenciamento de automática mudanças para serviços Controle 10.2.3 4.2.5.7 Conduzir revisões e terceirizados Índice de mudanças em incentivar melhorias no SIP Acordos de Nível de Serviço (Service Improvement Plan) 10.10.2 Monitoramento de com fornecedores uso do sistema Controle 10.2.2 4.2.5.10 Reclamações e Nível de satisfação com Elogios serviços terceirizados

- 6. 6 6.1.5 Acordos de confidencialidade 6.1.6 Contatos com Controle 6.1.5, 10.8.2, autoridades 15.1.4, 6.2.3, 12.5.5 Periodicidade de Auditoria 6.1.7 Contato com grupos de contratos de Nível de especiais Serviço com fornecedores 6.2.3 Identificando Controle 6.1.6 segurança da informação nos Índice de atualização da lista acordos com terceiros de contatos 4.2.5.9 Desenvolver contatos e relacionamentos 10.8.2 Acordos para troca de Controle 6.1.7 informações Índice de aproveitamento de contatos com grupos 12.5.5 Desenvolvimento especiais terceirizado de software Controle 10.2.3 10.2.3 Gerenciamento de Índice de mudança de mudanças para serviços fornecedores por requisitos terceirizados de qualidade 15.1.4 Proteção de dados e privacidade de informações pessoais Quadro 4 - Métricas Gestão de Incidentes Gestão de Incidentes - Livro Service Operation ITIL Controle 27002 Métrica Controle 14.1.4 Índices de falhas na gestão 14.1.4 Estrutura do Plano de 4.2 Gestão de Incidentes de incidentes em Testes de Continuidade de Negócio Gestão de Continuidade de Negócio 13.1 Notificação de Controle 13.1 4.2.4.2 Modelos de Fragilidades e Eventos de Índices de incidentes Incidente Segurança da Informação classificados como padrão 13.1 Notificação de Controle 13.1 4.2.5.1 Identificação do Fragilidades e Eventos de Ganhos com Incidentes Incidente Segurança da Informação resolvidos antes do impacto no cliente

- 7. 7 13.1.2 Notificando Controle 13.1.1 e 13.1.2 4.2.5.2 Registro do Incidente Fragilidades de Segurança Incidentes registrados com da Informação informações incompletas 13.2.1 Responsabilidades e Controle 13.1.1, 13.1.2 4.2.5.3 Categorização do Procedimentos Índice de categoria de Incidente incidente 13.2.3 Coleta de Evidências Controle 13.2.1 4.2.5.4 Priorização do % de incidentes Incidente incorretamente priorizados Controle 13.2.3 4.2.5.5 Diagnóstico Inicial % de evidências válidas coletadas Controle 13.1.2 e 14.1.1 4.2.5.6 Escalonamento do 13.1.2 Notificando Índice de incidentes Incidente Fragilidades de Segurança encerrados sem da Informação escalonamento 13.2.3 Coleta de Evidências Controle 13.2.3 4.2.5.7 Investigação e Índice de evidências 14.1.1 Incluindo a Diagnóstico coletadas utilizadas em Segurança da Informação no Jurisdição Processo de Gestão de Continuidade de Negócio Controle 14.1.1 e 14.1.4 4.2.5.8 Resolução e 14.1.4 Estrutura do Plano de Incidentes sem solução Recuperação Continuidade de Negócio efetiva 13.2.2 Aprendendo com os Controle 13.2.2 e 13.2.3 Incidentes de Segurança da 4.2.5.9 Encerramento do Incidentes resolvidos com a Informação Incidente base de dados de erros conhecidos 13.2.3 Coleta de Evidências

- 8. 8 Quadro 5 - Métricas Gestão de Disponibilidade Gestão de Disponibilidade - Livro Service Design ITIL Controle 27002 Métrica 14.1.1 Incluindo a segurança da informação no processo de gestão de continuidade do negócio. Controle 14.1.1, 14.1.2 Continuidade de 14.1.2, 14.1.3 4.4.5.2 As atividades proativas de negócio e análise/avaliação Processos da ITIL gerenciamento de disponibilidade de riscos. com acordos de nível de serviço definido. 14.1.3 Desenvolvimento e implementação de planos de continuidade relativos à segurança da informação.