Internet y redes_sociales (Temario y clases )

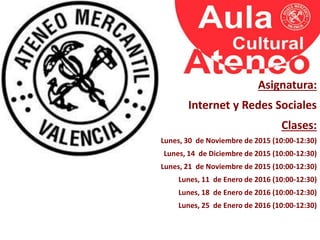

- 1. Asignatura: Internet y Redes Sociales Clases: Lunes, 30 de Noviembre de 2015 (10:00-12:30) Lunes, 14 de Diciembre de 2015 (10:00-12:30) Lunes, 21 de Noviembre de 2015 (10:00-12:30) Lunes, 11 de Enero de 2016 (10:00-12:30) Lunes, 18 de Enero de 2016 (10:00-12:30) Lunes, 25 de Enero de 2016 (10:00-12:30)

- 2. Profesor: Juan Antonio Galindo Redes sociales: Blog: http://www.jagalindo.es/ Twitter: https://twitter.com/juanant_galindo Facebook: https://www.facebook.com/juanantoniogalindo Linkedin: https://www.linkedin.com/in/juanantoniogalindo Google+: https://plus.google.com/+JuanAntonioGalindoTorres/ Correo electónico: juanantoniogalindo@gmail.com

- 3. 3Internet y Redes Sociales Temario Internet La seguridad en Internet Protéjase frente a fraudes y estafas Los virus y los espías Configure su navegador para navegar con seguridad y con privacidad Bloqueadores de publicidad Las cookies Los robots de rastreo La compra segura Formas de pago seguras en Internet La seguridad en el correo electrónico El caso Snowden

- 4. 4Internet y Redes Sociales Temario Redes Sociales Facebook Características y utilidad Darse de alta y de baja Búsqueda de personas Conversar y enviar mensajes Compartir textos, fotografías y vídeos Crear Grupos y FanPages. Twitter Redes Sociales Verticales

- 5. 5

- 6. 6Protéjase frente a fraudes y estafas

- 7. 7Protéjase frente a fraudes y estafas

- 8. 8Protéjase frente a fraudes y estafas

- 9. 9Protéjase frente a fraudes y estafas

- 10. 10Protéjase frente a fraudes y estafas

- 11. 11Protéjase frente a fraudes y estafas

- 12. 12Protéjase frente a fraudes y estafas

- 13. 13Protéjase frente a fraudes y estafas

- 14. 14Los virus y los espías

- 15. 15Los virus y los espías

- 16. 16Los virus y los espías

- 17. 17Los virus y los espías

- 18. 18Los virus y los espías

- 19. 19Los virus y los espías

- 20. 20Los virus y los espías

- 21. 21Los virus y los espías

- 22. 22Los virus y los espías

- 23. 23Los virus y los espías

- 24. 24Los virus y los espías

- 25. 25Los virus y los espías

- 26. 26Configure su navegador para navegar con seguridad y con privacidad

- 27. 27Configure su navegador para navegar con seguridad y con privacidad

- 28. 28Configure su navegador para navegar con seguridad y con privacidad

- 29. 29Configure su navegador para navegar con seguridad y con privacidad

- 35. 35Las cookies

- 36. 36Las cookies

- 37. 37Las cookies

- 38. 38Las cookies

- 39. 39Las cookies

- 40. 40Las cookies

- 41. 41Las cookies

- 43. 43Los robots de rastreo

- 44. 44Los robots de rastreo https://support.google.com/webmasters/answer/182072?hl=es

- 45. 45Los robots de rastreo

- 46. 46Los robots de rastreo

- 48. 48La compra segura Navega desde una conexión segura. Antes de nada: ¿desde dónde navegas? ¿Desde casa? ¿Desde una wifi pública? Si vas a introducir datos de pago, lo ideal es que navegues desde una red cerrada o compartida con personas de confianza: las de casa y el trabajo (según dónde trabajes) serán perfectas. Procura evitar las wifis públicas y las conexiones abiertas de los bares. Es poco probable que el ladrón de tarjetas esté precisamente en la mesa de atrás, pero no imposible. Como en casa, en ningún sitio. No pinches en ofertas de correo. Si eres medianamente descuidado con tu correo electrónico, es probable que tu bandeja de entrada se llene de spam a diario. Muchos de los mensajes que te lleguen tendrán suculentas ofertas de multitud de portales, pero conviene tener cuidado: puede que creas pinchar en el acceso directo a un comercio online, pero en realidad el correo te lleve a otro sitio (no precisamente seguro). Si ves en un email una oferta, abre una nueva pestaña y entra directamente al portal. Infórmate sobre el sitio en el que compras. Si no sueles comprar por internet es probable que no conozcas casi ninguno, pero seguro que el nombre de alguno sí te suena. Haz un esfuerzo y, una vez más, usa el sentido común. Si la página te parece sospechosa, quizá una búsqueda en Google (“¿es seguro comprar en equis portal?”) te eche un cable.

- 49. 49La compra segura Comprueba la posibilidad de devolución. Te parecerá una tontería, pero este criterio sirve de gran ayuda. Cuando veas un producto, mira si hay posibilidad de devolución en caso de que no te satisfaga o te arrepientas al recibirlo. Si el aviso no está junto al producto, es probable que al final de la página haya un apartado llamado Política de devoluciones o similar. Si existe la posibilidad, ahí tienes un signo de confianza. En caso contrario no es aconsejable comprar. Ojo a la fecha de entrega. Este no es un consejo para comprar de forma segura, pero sí para asegurarte de que no quedarás mal con el destinatario de tu regalo. Piensa que en estas fechas hay mucha más gente que compra por internet, por lo que deberás asegurarte de que el paquete llegará a tiempo. No te preocupes, en estas fechas todos los grandes portales colocan, justo al lado del precio, un aviso del plazo de entrega. Navega de manera segura. Esto no tiene nada que ver con el wifi, aunque pueda parecerlo. Una vez que hayas seleccionado el producto que quieres comprar y te hayas registrado, pasarás a hacer el pago. Entonces fíjate en la barra de direcciones, en la parte superior de tu navegador, donde pone la dirección web en la que estás. Si la dirección empieza por “https”, significa que estás en una conexión privada y, por tanto, segura. Si solo empieza por “http”, significa que tu conexión no es privada. Y si no es privada, no es un buen sitio para meter tus datos de pago.

- 52. 52Formas de pago seguras en Internet

- 53. 53Formas de pago seguras en Internet

- 54. 54Formas de pago seguras en Internet

- 55. 55Formas de pago seguras en Internet

- 56. 56Formas de pago seguras en Internet

- 57. 57Formas de pago seguras en Internet

- 58. 58Formas de pago seguras en Internet

- 59. 59La seguridad en el correo electronico Cuando el objetivo es estafar a la persona que recibe el correo electrónico nos encontramos ante un scam (en inglés, estafa). En este caso, el remitente del correo pretende engañar al destinatario del correo, y tiene un objetivo muy claro en la gran mayoría de los casos: su dinero.

- 60. 60La seguridad en el correo electronico 1. Loterías o sorteos. Este tipo de correos electrónicos informan a quien lo recibe de que ha ganado una importante suma de dinero en algún sorteo o lotería, en el que curiosamente no ha participado. Los correos suelen incluir logotipos y marcas de organismos relacionados con este tipo de sorteos, para dar una apariencia oficial a la comunicación. 2. Novias extranjeras. En otros casos, se trata de correos electrónicos de personas, normalmente mujeres de países extranjeros, que buscan pareja, o que quieren huir del país en el que residen supuestamente por motivos de persecución política, de falta de trabajo, o por problemas sentimentales. Su objetivo es ganarse la confianza del receptor de los correos. Después de varios correos acabarán solicitando dinero para un viaje al país del destinatario del correo que, por supuesto, jamás llega a realizarse. 3. Cartas nigerianas. Otro tipo de timos son correos electrónicos remitidos por una persona que vive en un país con problemas políticos o incluso bélicos, y que necesita sacar una cantidad importante de dinero de su país, para lo que solicita nuestra ayuda. 4. Ofertas de empleo falsas. También circulan correos electrónicos ofreciendo puestos de trabajo falsos con unas condiciones laborales muy ventajosas, pero que nos piden hacer algún ingreso o transferencia económica para poder optar a ellos.

- 61. 61La seguridad en el correo electronico

- 62. 62La seguridad en el correo electronico

- 63. 63La seguridad en el correo electronico

- 64. 64La seguridad en el correo electronico

- 65. 65La seguridad en el correo electronico

- 66. 66La seguridad en el correo electronico

- 68. 68 https://www.youtube.com/watch?v=d47VhYV7s1Y Duración hasta 4:40 minutos El caso Snowden

- 69. 69

- 70. 7070Facebook

- 71. 7171Facebook

- 72. 7272Facebook

- 76. 7676 Listado de redes sociales: Knowen (http://knowem.com/websites/all ) Wikipedia (https://en.wikipedia.org/wiki/List_of_social_networking_websites ) Fotografía: Pinterest (https://es.pinterest.com/ ) Flickr (https://www.flickr.com/ ) Viajes: TripAdvisor (https://www.tripadvisor.es/ ) Minube (http://www.minube.net/ ) Personas mayores de 50: MasVida50 ( http://masvida50.com/ ) Post55 ( http://post55.es/ ) 60yMas ( http://60ymas.eu/ ) Mayormente (http://mayormente.com/ ) Mayores por la cultura (http://mayoresporlacultura.com/ )

- 77. 7777 Libros recomendados para ampliar conocimientos de la asignatura Internet y Redes Sociales. Internet http://www.casadellibro.com/libro-internet-edicion-2015-informatica-para- mayores/9788441536241/2388782 Redes Sociales http://www.casadellibro.com/libro-redes-sociales-edicion-2015-informatica-para- mayores/9788441536968/2524915