Wep peap xp4854

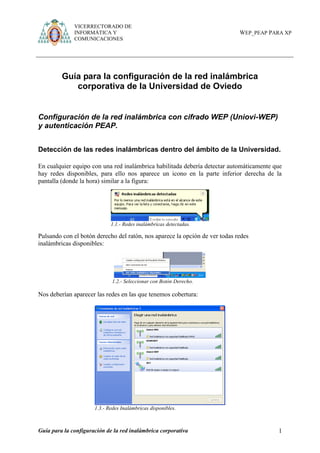

- 1. VICERRECTORADO DE INFORMÁTICA Y WEP_PEAP PARA XP COMUNICACIONES Guía para la configuración de la red inalámbrica corporativa de la Universidad de Oviedo Configuración de la red inalámbrica con cifrado WEP (Uniovi-WEP) y autenticación PEAP. Detección de las redes inalámbricas dentro del ámbito de la Universidad. En cualquier equipo con una red inalámbrica habilitada debería detectar automáticamente que hay redes disponibles, para ello nos aparece un icono en la parte inferior derecha de la pantalla (donde la hora) similar a la figura: 1.1.- Redes inalámbricas detectadas. Pulsando con el botón derecho del ratón, nos aparece la opción de ver todas redes inalámbricas disponibles: 1.2.- Seleccionar con Botón Derecho. Nos deberían aparecer las redes en las que tenemos cobertura: 1.3.- Redes Inalámbricas disponibles. Guía para la configuración de la red inalámbrica corporativa 1

- 2. VICERRECTORADO DE INFORMÁTICA Y WEP_PEAP PARA XP COMUNICACIONES Si no consigue visualizar ninguna de las redes vaya al Anexo dónde se revisan algunos de los problemas más habituales. Guía para la configuración de la red inalámbrica corporativa 2

- 3. VICERRECTORADO DE INFORMÁTICA Y WEP_PEAP PARA XP COMUNICACIONES Configuración de la red inalámbrica con cifrado WEP (Uniovi-WEP) con autenticación PEAP. Este protocolo WEP esta basado en una clave que puede ser de diversas complejidades, el riesgo que se corre, es que una vez capturada la clave se puede descifrar la información., por eso es una opción menos segura. En la Universidad se ha implantado un sistema de WEP dinámico, es decir, que va variando la clave para evitar problemas de seguridad pero aun así se recomienda la configuración mediante WPA. Partimos de la detección de las redes inalámbricas, con el botón derecho encima del icono de la red inalámbrica seleccionamos Ver Redes Inalámbricas detectadas. 1.4.- Redes Inalámbricas detectadas Seleccionamos la red Uniovi WEP y escogemos la opción Cambiar Configuración Avanzada de la red que queramos utilizar. Nos aparecen las Propiedades de Conexiones Red Inalámbricas en la que no se modifica nada: Guía para la configuración de la red inalámbrica corporativa 3

- 4. VICERRECTORADO DE INFORMÁTICA Y WEP_PEAP PARA XP COMUNICACIONES 1.5.- Propiedades de Conexiones de Red Inalámbricas. Seleccionamos la pestaña de Redes Inalámbricas, puede haber dos casos: 1.6.- Propiedades Inalámbricas con Red detectada 1.7.- Propiedades Inalámbricas sin Red detectada 1.- Que nos aparezca automáticamente la red dentro del 2.- Que no aparezca la red en cuyo caso vamos a la Guía para la configuración de la red inalámbrica corporativa 4

- 5. VICERRECTORADO DE INFORMÁTICA Y WEP_PEAP PARA XP COMUNICACIONES cuadro de Redes Preferidas, en cuyo caso habrá que opción de Agregar: seleccionar el botón de Propiedades para editar la configuración. Una vez abiertas las Propiedades de la red inalámbrica, bien sea a través de las Propiedades o Agregando una nueva red se configuran las opciones: Nombre de Red (SSID) : Uniovi WEP (Si no aparece se teclea) Autenticación de Red: Abierta Cifrado de Datos: WEP Veamos como queda configurado: 1.8.- WEP Propiedades Autenticación de Red. Guía para la configuración de la red inalámbrica corporativa 5

- 6. VICERRECTORADO DE INFORMÁTICA Y WEP_PEAP PARA XP COMUNICACIONES 1.9.- WEP Propiedades: Cifrado de Datos. En resumen: Guía para la configuración de la red inalámbrica corporativa 6

- 7. VICERRECTORADO DE INFORMÁTICA Y WEP_PEAP PARA XP COMUNICACIONES 1.10.- Resumen de WEP Propiedades Estos pasos son comunes para las dos configuraciones WEP, ahora se distingue el tipo de Autenticación a utilizar: PEAP o PAP/TTLS En este caso utilizaremos PEAP. Una vez ya configurada la pestaña Asociación con todos los datos de configuración de la red, pasamos a configurar la Autenticación Seleccionar pestaña Autenticación Guía para la configuración de la red inalámbrica corporativa 7

- 8. VICERRECTORADO DE INFORMÁTICA Y WEP_PEAP PARA XP COMUNICACIONES 1.11.- Propiedades por defecto Cambiamos el Tipo de EAP a EAP Protegido (PEAP) que nos debe aparecer en el desplegable. También se desmarca la opción Autenticar como equipo cuando la información esté disponibles Guía para la configuración de la red inalámbrica corporativa 8

- 9. VICERRECTORADO DE INFORMÁTICA Y WEP_PEAP PARA XP COMUNICACIONES 1.12.- Propiedades con EAP Entramos en Propiedades: Guía para la configuración de la red inalámbrica corporativa 9

- 10. VICERRECTORADO DE INFORMÁTICA Y WEP_PEAP PARA XP COMUNICACIONES 1.13.- Propiedades de EAP (II). Habilitamos la reconexión rápida 1.14.- Propiedades de EAP (III) Entramos en las Propiedades de EAP-MSCHAP v2 seleccionando Configurar 1.15.- Propiedades de MSCHAP v2 Desmarcamos la opción de Usar automáticamente el nombre de inicio, si esto no se desmarca no nos pedirá usuario y contraseña y no conectará con la red. Guía para la configuración de la red inalámbrica corporativa 10

- 11. VICERRECTORADO DE INFORMÁTICA Y WEP_PEAP PARA XP COMUNICACIONES Aceptamos y regresamos a la pantalla de Autenticación para pasar a la pestaña siguiente de Conexión desmarcamos la opción de Conectarse cuando esté al alcance. 1.16.- Pestaña Conexión de Propiedades de Red Inalámbrica. En este punto ya estaría la red configurada, ahora vamos a probarla. Volvemos a la pantalla de detección de redes inalámbricas: Guía para la configuración de la red inalámbrica corporativa 11

- 12. VICERRECTORADO DE INFORMÁTICA Y WEP_PEAP PARA XP COMUNICACIONES 1.17.- Detección de Redes Inalámbricas. Seleccionamos Conectar Nos aparece sobre el icono un mensaje que indica que se está comprobando la identidad, pulsamos encima y nos pide las credenciales ya con un entorno Windows. 1.18.- Petición de Credenciales. Guía para la configuración de la red inalámbrica corporativa 12

- 13. VICERRECTORADO DE INFORMÁTICA Y WEP_PEAP PARA XP COMUNICACIONES 1.19.- Introducción de Credenciales. Como username ponemos nuestro correo electrónico completo. Ejemplo: 1.20.- Introducción de Credenciales (Ejemplo) Guía para la configuración de la red inalámbrica corporativa 13

- 14. VICERRECTORADO DE INFORMÁTICA Y WEP_PEAP PARA XP COMUNICACIONES Tras la introducción de credenciales, nos pide validar el certificado de servidor. Pulsamos Aceptar. 1.21.- Validar certificado de servidor Si todo esta correcto habrá conectado sin problemas: 1.22.- Detección de Redes Inalámbricas. Ahora hay que configurar el navegador habitual para su uso con la configuración de la Universidad a través de Proxy. Para ello, encontraremos las instrucciones correspondientes en el apartado Navegador de la página WIFI- Configuración de equipo. Guía para la configuración de la red inalámbrica corporativa 14

- 15. VICERRECTORADO DE INFORMÁTICA Y WEP_PEAP PARA XP COMUNICACIONES 1.23.- Acceso a la configuración del Navegador. Una vez configurado el proxy, deberíamos navegar : Guía para la configuración de la red inalámbrica corporativa 15

- 16. VICERRECTORADO DE INFORMÁTICA Y WEP_PEAP PARA XP COMUNICACIONES 1.24.- Página de la Universidad de Oviedo. Para salir, seleccionamos la red y pinchamos en el botón Desconectar 1.25.- Detección de Redes Inalámbricas. Guía para la configuración de la red inalámbrica corporativa 16

- 17. VICERRECTORADO DE INFORMÁTICA Y WEP_PEAP PARA XP COMUNICACIONES Nos pedirá confirmación 1.26.- Confirmación de Desconexión. Guía para la configuración de la red inalámbrica corporativa 17